- 您的位置:

- 标准下载网 >>

- 标准分类 >>

- 通信行业标准(YD) >>

- YD/T 2248-2015 互联网数据中心和互联网接入服务信息安全管理系统技术要求

标准号:

YD/T 2248-2015

标准名称:

互联网数据中心和互联网接入服务信息安全管理系统技术要求

标准类别:

通信行业标准(YD)

标准状态:

现行出版语种:

简体中文下载格式:

.zip .pdf下载大小:

1.34 MB

手机扫码下载更方便

点击下载

标准简介:

YD/T 2248-2015.Interface requirements of information security management system for Internet data center/Internet service provider.

1范围

YD/T 2248规定了互联网数据中心和互联网接入服务类业务相关信息安全管理技术手段的基本要求。

YD/T 2248适用于提供包括但不限于业务机房及配套设施租赁、服务器托管和租用、虚拟主机等服务的IDC业务经营者及为互联网信息服务提供者提供互联网接入服务的ISP 业务经营者所建设的业务信息安全管理系统。

2规范性引用文件

下列文件对于本标准的应用是必不可少的。凡是注日期的引用文件,仅所注日期的版本适用于本标.准。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本标准。中华人民共和国电信条例附录《电信业务分类目录》

YD/T 1728- 2008《电信网和互联网安全防护管理指南》

YD/T 2405- 2012《互联网数据中心和互联网接入服务信息安全管理系统接口规范》

3术语和定义

《电信业务分类目录》界定的术语和定义及下列术语和定义适用于本文件。

3.1

安全监管系统Security Monitor Management System

电信管理部门]依照国家法律法规授权建设的信息安全监管系统。

3.2

信息安全管理系统Information Security Management System

业务经营者建设的符合本标准所规定信息安全管理系统要求的所有软、硬件系统的集合。

3.3

互联网数据中心Internet Data Center

增值电信业务, 定义详见《电信业务分类目录》。

部分标准内容:

中华人民共和宝通信行业标准

YD/T2248-2015

代替YD/T2248-2012

互联网数据中心和互联网接入服务信息安全管理系统技术要求

Interfacerequirements of information securitymanagement systemfor Internet data center/lnternet service provider2015-04-30发布

2015-04-30实施

中华人民共和国工业和信息化部发布前

规范性引用文件

术语和定义

缩略语.

系统概述

系统功能.

基础数据管理.

访问日志管理..

信息安全管理.

系统功能管理.

通信接口

性能要求.

处理能力

扩展能力

可靠性.

安全性要求,

系统和数据安全

9.2时钟同步.

9.3运行环境

附录A(资料性附录)ISMS的实现方式示例.附录B规范性附录)数据代码表

YD/T2248-2015

YD/T2248-2015

本标准按照GB/1.1-2009给出的规则起草。本标准是”互联网数据中心和互联网接入服务信息安全管理系统”系列标准之一,本系列标准的结构和名称如下。

1.《互联网数据中心和互联网接入服务信息安全管理系统技术要求》2.《互联网数据中心和互联网接入服务信息安全管理系统接口规范》3.《互联网数据中心和互联网接入服务信息安全管理系统与接口测试方法》本标准代替YD/T2248-2012《互联网数据中心和互联网接入服务信息安全管理系统技术要求》。与YD/T2248-2012相比主要技术变化如下。第2章中补充规范性引用文件:

一第3章中补充IDC业务机房及ISP业务节点、更新业务客户有关术语和定义;一第4章中更新标准缩略语:

一第6章6.1节中调整了基础数据的分类,增加了基础数据本地管理和上报环节核验等功能要求,补充了基础数据监测和处置相关要求,主要涉及6.1.1节、6.1.2节、6.1.3节、6.1.4节;一第6章6.2节中补充和细化访问日志管理功能,主要涉及6.2.1节、6.2.2节、6.2.3节;一第6章6.3节中增加了活跃资源监测和功能,调整和补充了违法违规网站管理、违法信息监测规则相关要求,主要涉及6.3.1节、6.3.2节、6.3.3节;第8章中补充并调整8.1节处理能力和8.3节可靠性的指标要求;一第9章中补充9.1节系统和数据安全相关要求;附录B中删减备案类型代码。

请注意本文件的某些内容可能涉及专利。本文件的发布机构不承担识别这些专利的责任。本标准由中国通信标准化协会提出并归口。本标准起草单位:国家计算机网络应急技术处理协调中心、工业和信息化部电信研究院、天津市通信管理局、山东省通信管理局、河北省通信管理局、北京市通信管理局、浙江省通信管理局、云南省通信管理局、江苏省通信管理局、安徽省通信管理局。本标准主要起草人:张新、李冠华、魏亮、马竹青、戴荣惠、刘善武、彭士涛、张京捷、干萌、黄克新、许明峰、舒敏、杨剑锋、苗琳、宋海彬、柳青、张昊星、钱康、强倩。本标准于2011年首次发布,2012年第一次修订,本次为第二次修订。HiiKAoiKAca

1范围

互联网数据中心和互联网接入服务信息安全管理系统技术要求

YD/T2248-2015

本标准规定了互联网数据中心和互联网接入服务类业务相关信息安全管理技术手段的基本要求。本标准适用于提供包括但不限于业务机房及配套设施租赁、服务器托管和租用、虚拟主机等服务的IDC业务经营者及为互联网信息服务提供者提供互联网接入服务的ISP业务经营者所建设的业务信息安全管理系统。

2规范性引用文件

下列文件对于本标准的应用是必不可少的。凡是注日期的引用文件,仅所注日期的版本适用于本标准。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本标准。中华人民共和国电信条例附录《电信业务分类目录》YD/T 1728-2008

YD/T2405-2012

3术语和定义

《电信网和互联网安全防护管理指南》《互联网数据中心和互联网接入服务信息安全管理系统接口规范》《电信业务分类目录》界定的术语和定义及下列术语和定义适用于本文件。3.1

安全监管系统SecurityMonitorManagementSystem电信管理部门依照国家法律法规授权建设的信息安全监管系统。3.2

信息安全管理系统InformationSecurityManagementSystem业务经营者建设的符合本标准所规定信息安全管理系统要求的所有软、硬件系统的集合。3.3

互联网数据中心InternetDataCenter增值电信业务,定义详见《电信业务分类目录》。3.4

互联网接入服务InternetServiceProvider增值电信业务,定义详见《电信业务分类目录》。本标准中所有未指明的ISP均特指互联网接入服务。3.5

互联网信息服务InternetContentProvider增值电信业务,定义详见《电信业务分类目录》。3.6

IDC业务机房theRoomofIDCServiceIDC业务经营者利用既有的互联网通信线路、带宽资源及辅助设施(如温湿度控制、除尘、消防、供配电、安防等),建立具有标准化电信级业务的环境和放置业务相关设备的场所。1

HiiKAoNiKAca

YD/T2248-2015

ISP业务节点theNodeofISPServiceISP业务经营者利用接入服务器和相应的软硬件资源建立的、为客户提供接入互联网服务的业务节点。

业务客户Customer

IDC/ISP业务的客户,包括在IDC进行托管主机、租赁主机、租用虚拟空间、专线接入等的客户或从ISP获得互联网接入服务的客户。3.9

访问用户AccessUser

访问通过IDC/ISP接入互联网的业务客户有关应用和服务的外部用户。3.10

源IP、源端口Source IP、Sourceport访问用户所使用的IP地址和端口。3.11

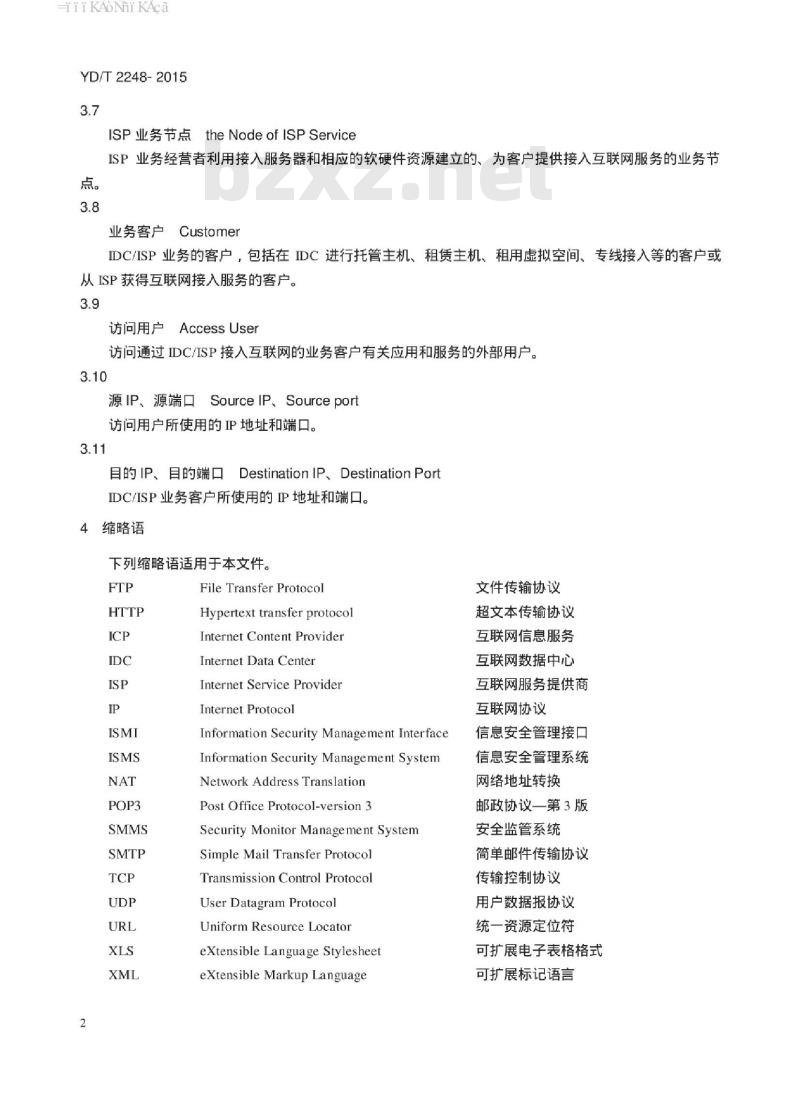

目的IP、目的端口DestinationIP、DestinationPortIDC/ISP业务客户所使用的IP地址和端口。4缩略语

下列缩略语适用于本文件。

File Transfer Protocol

Hypertext transfer protocol

Internet Content Provider

Internet Data Center

Internet Service Provider

Internet Protocol

InformationSecurityManagementInterfaceInformation Security Management SystemNetwork Address Translation

Post Office Protocol-version 3Security Monitor Management SystemSimpleMail TransferProtocol

Transmission Control ProtocolUser Datagram Protocol

Uniform Resource Locator

eXtensible Language StylesheeteXtensible Markup Language

文件传输协议

超文本传输协议

互联网信息服务

互联网数据中心

互联网服务提供商

互联网协议

信息安全管理接口

信息安全管理系统

网络地址转换

邮政协议一第3版

安全监管系统

简单邮件传输协议

传输控制协议

用户数据报协议

统一资源定位符

可扩展电子表格格式

可扩展标记语言

HiiKAoNiKAca

5系统概述

YD/T2248-2015

IDC/ISP信息安全管理系统(ISMS)是IDC/ISP业务经营者建设的具有基础数据管理、访问日志管理、信息安全管理等功能的信息安全管理系统,以满足IDC/ISP业务经营者和电信管理部门的信息安全管理需求

每个IDC/ISP经营者应建设一个统一的ISMS,并与电信管理部门建设的安全监管系统(SMMS)通过信息安全管理接口(ISMI)进行通信,实现本标准规定的有关功能。ISMS与SMMS之间的关系,如图1所示。IDC/ISP经营者

信息安全

管理系统

(ISMS)

电信管理部门

安全监管系统

信息安全管理接口

(ISMI)

(SMMS)

图1ISMS与SMMS关系示意图

本标准仅规定了ISMS功能和性能要求。ISMS与SMMS之间的数据交换格式及通信方法,见YD/T2405-2012《互联网数据中心和互联网接入服务信息安全管理系统接口规范》。附录A给出了ISMS的一种实现方式,IDC/ISP经营者也可采取其他技术实现方式6系统功能

6.1基础数据管理

6.1.1基础数据的分类

ISMS管理的IDC/ISP业务相关基础数据包括主体信息、资源信息两类。a)对于主体信息:分为IDC/ISP业务经营单位信息:IDC/ISP业务客户信息1)经营单位信息,包括:IDC/ISP许可证号、单位名称(应与许可证上登记信息一致)单位地址及邮编、企业法人、网络信息安全责任人、应急联系人信息、IDC业务机房/ISP业务节点的数量、以及各个IDC业务机房/ISP业务节点相关信息,其中:-IDC业务机房/ISP业务节点相关信息包括各个IDC业务机房/ISP业务节点的名称、编号、IDC业务机房/ISP业务节点所处机房的性质(见附录B.1)机房所在地、机房地址及邮编、机房驻地网络信息安全责任人信息。

2)客户信息,包括:客户编号、客户属性(分为提供应用服务、其他等类)客户单位名称(或姓名)客户单位地址及邮编、客户单位属性(见附录B.2)证件类型(见附录B.3)证件号码、网络信息安全责任人信息、服务开通时间,对于IDC业务客户需记录所属IDC业务机房信息,对于ISP业务客户需记录所属ISP业务节点信息,对于虚拟主机客户需记录虚拟主机信息,对于提供应用服务的客户还需要记录应用服务信息列表,其中:一所属IDC业务机房信息包括所属机房编号、业务机架机位编号、客户应用相关IP地址(如果应用服务使用私网地址,则需记录NAT地址映射表)带宽及分配时间;一所属ISP业务节点信息包括所属节点编号、客户应用相关IP地址(如果应用服务使用私网地址则需记录NAT地址映射表)带宽及分配时间;3

HiiKAoiKAca

YD/T2248-2015

一虚拟主机信息包括占用虚拟主机编号、虚拟主机名、虚拟主机网络地址、虚拟主机状态、虚拟主机类型(共享式/专用式/云虚拟)、虚拟主机管理地址等;一应用服务信息包括应用服务类型(内部应用、电信业务/对外应用服务)业务许可证号或备案号、接入方式(见附录B.4)预登记的服务内容(可多选)(见附录B.5)域名信息列表(对支持域名指向的应用服务,如HTTP、FTP、SMTP、POP3等需提供本级域名%。b)对于资源信息,包括业务经营单位所辖全部IDC业务机房/ISP业务节点IP段、机架和链路信息等。

1)IP段信息,即IDC业务机房/ISP业务节点所有IP地址段信息,包括IP段编号、起始IP地址、终止IP地址、来源、分配单位、分配使用时间、使用单位信息、IP地址使用方式(静态/动态)2)机架信息,即在机房区域内摆放的所有机架柜信息,主要包括:机架/机位编码、所在机房编号、分配状态(未分配/已分配)占用状态(未占用/已占用)使用类型(自用/出租)3)链路信息,即IDC业务机房/ISP业务节点上联至互联网的业务链路信息,主要包括IDC业务机房/ISP业务节点出入口链路编号、所属IDC业务机房/ISP业务节点编号、网关IP地址、链路带宽、链路类型、链路接入单位信息。

6.1.2基础数据本地管理

ISMS应实现基础数据的集中管理,包括基础数据本地存储以及有关数据本地进行增加、删除、修改等操作的功能。

ISMS可支持采用XML或XLS等常见数据格式进行基础数据导入和导出。对于导入的数据,ISMS应进行本地数据冲突校验,避免因导入数据可能出现的错漏与既有数据产生冲突。6.1.3基础数据上报与核验

ISMS应能以IDC业务机房/ISP业务节点为单位,实现向SMMS上报基础数据的功能ISMS应具备基础数据信息更新后自动上报的功能,上报方式应为增量上报(即仅将新增或因修改存在变化的记录内容上报给SMIMS)ISMS应支持SMMS对上报基础数据信息的校对与核验。对于经SMMS核验有误或存疑的退回记录应及时进行补正并重新上报。

ISMS应能基于SMMS的基础数据信息查询指令,对本地记录进行检索并上报有关基础数据记录信息。

6.1.4基础数据监测和处置

ISMS应能基于通过SMMS核验的基础数据记录,对IDC业务机房/ISP业务节点内的IP地址、域名等使用方式进行全面的监测,自动实时发现未向SMMS上报的P地址接入、已向SMMS上报但属未启用/未分配状态的IP地址接入,已向SMMS上报但应用域名与绑定IP地址不一致的IP地址接人等异常情况,并形成基础数据监测异常记录。基础数据监测异常记录应包括:发现异常的P地址、登记使用方式和实际使用方式、异常类型(使用方式或登记域名异常)登记域名和实际域名(仅适用于支持域名指向的应用服务)发现时间/处置时间、当前状态(已处置或未处置)等监测信息。基础数据监测异常结果应定时向SMMS上报(上报周期为日)对于监测发现的异常情况,如在一个上报周期内即完成处置(ISMS监测恢复正常),ISMS应基于处置状态的不同生成至少两条独立的记录4

HiiKAoNiKAca

YD/T2248-2015

并向SMMS上报。如一个上报周期内没有监测到新增的基础数据异常情况,ISMS应按”零报告”要求上报监测结果(即上报当前监测时段内基础数据异常记录结果为零的报告)ISMS应实现基础数据监测异常记录的本地存储功能,保存时间不少于12个月,并供SMMS查询。6.2访问日志管理

6.2.1访问日志记录功能

ISMS应基于外部访问用户对IDC/ISP接入互联网业务客户有关应用和服务的访问行为,完整记录和统计访问信息,形成访问日志。-对于可通过传输层协议或应用层协议头信息区分会话特征的数据流量,ISMS应以会话为单位记录访问日志,记录信息至少应包括源IP、目的IP、源端口、目的端口、访问时间(起始时间,精确到秒)属于浏览类协议的访问需留存URL;一对于采用加密方式的会话,记录的访问日志应至少包括源IP、目的IP、源端口、目的端口、访问时间(起始时间,精确到秒);一对于无法通过传输层协议或应用层协议报文头内容区分会话特征的数据流量,ISMS应以数据流(源IP、目的IP、源端口、目的端口均相同,速率大于1帧/s且持续时间大于10s的数据流量)为单位记录访问日志,记录信息至少应包括源IP、目的IP、源端口、目的端口、访问时间(起始时间,精确到秒持续时长(精确到秒。

6.2.2日志记录查询方式

ISMS应支持SMMS对访问日志记录有关字段内容的精确查询、检索功能。ISMS应支持的访问日志查询方式见表1。其中,属性”M\为必须支持”O\为可选支持”C”为有条件支持。

表1日志留存查询方式注

日志留存查询方式

(查询条件)

单个源IP地址、单个源端口、查询时间单个源IP地址、查询时间

单个目的IP地址、单个目的端口、查询时间单个用户访问URL、查询时间

日志查询输出要求

(查询结果)

6.2.3节a)款

6.2.3节b)款

6.2.3节)款

6.2.3节d)款

注:查询时间指明确起止时间点的查询时段(单次查询的时间跨度以不大于2h为宜);用户访问URL仅适用于浏览类协议的访问日志:ISMS可选支持其他组合查询条件的查询方式6.2.3日志记录查询结果

ISMS所提供访问日志的查询结果应符合以下要求。a)源IP地址+源端口+查询时间

依据源IP地址、源端口及查询时间,ISMS应至少上报:目的IP地址、目的端口、用户访问URL(仅浏览类协议的访问日志访问时间。b)源IP地址+查询时间

依据源IP地址及查询时间,ISMS应至少上报:目的IP地址、目的端口、用户访问URL(仅浏览类协议的访问日志、访问时间。

c)目的IP地址+目的端口+查询时间5

HiiKAoiKAca

YD/T2248-2015

依据目的IP地址、目的端口及查询时间,ISMS应至少上报:源IP地址、源端口、用户访问URL(仅浏览类协议的访问日志访问时间。d)用户访问URL+查询时间

依据用户访问URL(仅浏览类协议的访问日志)及查询时间,ISMS应至少上报:源IP地址、源端口、目的IP地址、目的端口、访问时间。6.2.4日志留存时间

ISMS所记录访问日志的保存时间应满足国家和行业主管部门所规定的要求。6.3信息安全管理

6.3.1活跃资源监测管理

ISMS应对IDC业务机房/ISP业务节点有关业务链路上传送的公共信息数据进行全量监测,对通过IDC/ISP接入的活跃域名、活跃IP、活跃应用等信息进行统计,形成活跃资源监测记录。对于活跃域名监测记录应包括发现的活跃域名、关联IP、首次访问时间、最后访问时间、24h累计访问量;对于活跃IP及应用端口监测记录应包括发现的活跃IP、应用端口、传输层协议类型(TCP/UDP)首次访问时间、最后访问时间、24h累计访问量。活跃资源监测记录应按日向SMMS上报,ISMS至少应缓存有关监测记录直至完成向SMMS上报。6.3.2违法违规网站管理

ISMS应具备通过与IDC/ISP经营单位本地的网站备案记录、违法网站记录等数据进行比对的方式,自动实现对未备案网站和违法违规网站的监测、处置等功能。ISMS应支持违法网站列表本地管理功能,并能接收SMMS下发的违法网站、免过滤网站列表(域名、IP形式)违法违规网站监测记录应包括:违法违规网站的域名、IP、服务内容、违法违规情况(见附表B.6)24h累计访问量、记录时间(最后访问时间)当前状态(已处置或未处置)处置人账号。其中,处置人账号为实施处置操作的用户登录名,如根据SMMS指令自动处置则记录为”ISMS”,如未处置则记录为空。

违法违规网站监测记录应定时上报给SMMS(上报周期为日)。对于监测发现的违法违规网站,如在个上报周期内处置状态发生变化,ISMS应基于处置状态生成至少两条独立的记录并向SMMS上报。如一个上报周期内没有监测到新增的违法违规网站,ISMS应按”零报告”要求上报监测结果(即上报当前监测时段内违法违规网站监测记录结果为零的报告ISMS应实现监测记录的本地存储功能,保存时间不少于12个月,并供SMMS查询。6.3.3违法信息监测和处置

ISMS应支持SMMS通过下发违法信息监测/过滤指令的方式,至少实现基于IP地址(使用特定源目的P的数据包或会话)源/目的端口(使用特定源/目的端口的数据包或会话)传输层协议类型(TCP/UDP)域名(使用特定域名的应用)URL(使用特定URL所指向的资源)关键词(页面标题和正文中含有特定明文关键词的页面)规则的违法信息管理功能。ISMS应能对所有符合违法信息监测规则的TCP和UDP协议流量进行监测,应至少能对符合违法信息过滤规则的TCP协议流量进行过滤处置。ISMS应确保在信息安全指令管理功能的实现过程中按照SMMS下发指令的优先级高于ISMS本地指令、过滤指令的优先级高于监测指令的原则,根据相关指令的优先级实现规则冲突校验和提醒功能。6

HiiKAoiKAca

YD/T2248-2015

对于同类指令中规则内容有包含关系的按优先级执行如域名过滤与该域名下URL过滤指令同时下发时优先执行域名过滤指令)

违法信息监测/过滤记录至少包括源/目的IP,源/目的端口、违法信息、采集时间以及触发的指令标识,对浏览类应用还需记录URL

对于页面标题或正文含有违法信息监测/过滤规则指定关键词的页面,ISMS应在当日的首次监测/过滤记录保存相应页面的纯文本页面快照(页面缓存)ISMS可选支持基于违法信息监测、过滤规则的代理发现功能,并记录代理类型和代理IP。其中,代理类型宜按照附录B.7的规定进行分类。对于生效的违法信息监测、过滤指令,ISMS至少应缓存有关监测、过滤记录直至完成向SMMS上报。

6.4系统功能管理

6.4.1权限管理

ISMS应实现对系统管理人员、操作人员、维护人员的身份认证和权限管理,根据不同的角色授予相应的权限,未经授权的用户不得使用ISMS的相应功能。ISMS应严格限制默认账号的权限,各账号应依据最小授权原则授予为完成各自承担任务所需的权限。

ISMS应记录系统登录和操作日志,记录至少应包括:登录/操作账号、时间、登录用户IP及操作内容等。

ISMS应对SMMS下发指令及其执行状态进行有效保护,防止受到未授权的干扰与影响,且ISMS应能根据SMMS下发指令中的可读标记来实现ISMS侧全部用户对特定指令及其执行结果的权限控制。6.4.2运行维护

ISMS应实现各子系统、组件程序的集中配置管理,对各系统、服务程序的运行状态进行实时监控,为系统的正常运行提供保障。ISMS应能对分布于全部IDC业务机房/ISP业务节点的系统设备状态进行持续监测,并按IDC业务机房/ISP业务节点为单位,向SMMS定期上报系统运行状态监测结果(上报周期10min)

ISMS向SMMS传送有关数据信息所用代码见附录B。ISMS应支持SMMS通过代码表发布指令的方式来实现在用数据代码的更新。7通信接口

ISMS应支持ISMI数据通信接口,接受SMMS下发的指令,完成基础数据与管理信息上报,并实现接口规范的管理功能。

8性能要求

8.1处理能力

ISMS处理能力应不低于所辖IDC业务机房出口总带宽/SP业务节点接入总带宽。ISMS应能对所覆盖的IDC/ISP全部业务链路传送数据报文的关联和线速处理,避免对各类数据报文造成丢失或较大延迟等影响。

ISMS应提供各类记录的快速查询手段,应能在接收SMMS各类查询指令后10min内返回查询结果。7

YD/T2248-2015

ISMS应在基础数据更新后10min内将更新记录上报至SMMS。ISMS基础数据监测异常记录错漏比例应不高于1%ISMS应及时记录访问日志,应能在访问行为发生后2h内有效查询到相应的访问日志记录,且查询响应时间不大于10min。访问日志记录错漏比例应不高于1%,访问时间记录误差不大于10sISMS活跃资源监测记录访问量错漏比例应不高于1%。ISMS应及时上报违法信息监测/过滤记录,并在触发指令的访问行为发生10min内上报至SMMS。ISMS支持的违法信息监测/过滤规则总数目至少应达到5万条。ISMS在所覆盖业务链路的峰值流量压力下,按5万条生效的违法信息监测规则(特定域名、特定URL、特定关键词的规则至少各1万条)对违法信息实施监测的准确率不低于95%、漏判及误判总量不高于5%;按5万条生效的违法信息过滤规则(条件同前)对违法信息实施过滤的成功比例不低于95%。ISMS应在各类记录上报10min内向SMMS查询数据接收及处理结果,及时解决数据处理过程中产生的错误和异常,并重新进行数据上报。8.2扩展能力

ISMS应具备可扩展能力,可根据IDC业务机房/ISP业务节点及有关业务链路的变化及时进行平滑扩展。

8.3可靠性

ISMS系统可靠性应达到99.99%以上,即ISMS系统及相关设备年机时间累计应不超过0.88h。ISMS系统及相关设备运行或发生故障时,均应不影响IDC业务机房/ISP业务节点有关的正常业务和应用。

9安全性要求

9.1系统和数据安全

ISMS相关操作、管理应提供并启用身份鉴别、标识唯一性检查、鉴别信息复杂度检查、及登录失败处理功能,保证系统中不存在重复用户身份标识,身份鉴别信息不易被冒用,并根据安全策略对登录失败可采取结束会话、限制非法登录次数和自动退出等措施。ISMS系统应提供覆盖到每个账号的安全审计功能,应保证无法删除、修改或覆盖审计记录。ISMS系统及相关设备应采取必要的管理和技术措施确保ISMS本身以及有关数据的安全,防止被非法访问和使用。此内容来自标准下载网

ISMS系统的各类数据和日志信息应进行加密存储、传输,并采用消息认证等技术对系统传输数据进行处理,避免数据在传输过程中被非法截取。ISMS与SMMS通信的双方应利用双向认证等技术,确保通信双方的正确身份和不可抵赖性。ISMS系统应对用户信息、业务数据等提供严格的本地访问控制机制,确保有关数据的授权访问。IDC/ISP业务经营者对用户信息,日志信息等负有保密义务,不得违法使用ISMS记录的用户及日志信息。ISMS系统应对与外部交互数据的格式和内容进行合法性检测和过滤,防范可能利用系统接口功能缺陷的跨站和注入等攻击、入侵。ISMS系统及有关设备应遵循最小服务原则,仅开放必要的主机端口,应根据系统安全域防护策略启用访问控制功能,应在系统管理域边界处对可能的端口扫描、强力攻击、木马后门攻击、拒绝服务攻击、缓冲区溢出攻击、IP碎片攻击和网络蠕虫攻击等攻击和入侵事件提供有效的抵御和防范能力。8

ISMS应提供可靠的系统数据备份与恢复功能。YD/T2248-2015

ISMS应按照YD/T1728-2008及”电信网和互联网安全防护体系”系列标准所确定的3级(或以上:安全防护要求进行系统安全设防。2时钟同步

ISMS应保持所有服务器的时钟与国家标准时间同步,同步精度为秒,以保证系统时间、数据记录时间的准确性。

3运行环境

ISMS系统及相关设备应部署在安全可靠的运行环境中。9

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

标准图片预览:

- 热门标准

- YD通讯标准

- YD/T5178-2017 通信管道人孔和手孔图集

- YD/T1966-2009 移动通信用 50Ω 射频同轴跳线

- YD/T2318-2011 通信基站用新风空调一体机技术要求和试验方法

- YD/T1480-2006 基于软交换的应用服务器测试方法

- YD/T2781-2014 电信和互联网服务用户个人信息保护定义及分类

- YD/T1423-2005 800MHz CDMA 数字蜂窝移动通信网定位业务: L1 接口技术要求

- YD/T2880-2015 域名服务业务连续性管理要求

- YD/T2769-2014 通信户外机房用温控设备 第2部分相变材料温控设备

- YD/T1769-2008 光线路保护管理系统技术要求

- YD/T2780-2014 VHF/UHF 无线电管制系统开场测试参数和测试方法

- YD/T1000-1999 提供国际帧中继 SVC 业务的数据网的性能

- YD/T2761-2014 通信电源用交联聚烯烃绝缘电缆

- YD/T1187-2006 ADSL/VDSL分离器技术要求及测试方法

- YD/T1846.2-2009 2GHz TD-SCDMA 数字蜂窝移动通信网高速上行分组接入(HSUPA) Uu 接口层2技术要求 第2部分: RLC 协议

- YD/T2767-2014 通信局(站)电能管理系统

- 行业新闻