【通信行业标准(YD)】 800MHz/2GHz cdma2000数字蜂窝移动通信网 多媒体域(MMD)系统设备技术要求 第2部分:用户数据类设备

本网站 发布时间:

2024-09-12 12:18:04

- YD/T1972.2-2009

- 现行

- 点击下载此标准

标准号:

YD/T 1972.2-2009

标准名称:

800MHz/2GHz cdma2000数字蜂窝移动通信网 多媒体域(MMD)系统设备技术要求 第2部分:用户数据类设备

标准类别:

通信行业标准(YD)

标准状态:

现行-

发布日期:

2009-12-11 -

实施日期:

2010-01-01 出版语种:

简体中文下载格式:

.rar .pdf下载大小:

5.65 MB

手机扫码下载更方便

点击下载

标准简介:

标准下载解压密码:www.bzxz.net

YD/T 1972.2-2009 800MHz/2GHz cdma2000数字蜂窝移动通信网 多媒体域(MMD)系统设备技术要求 第2部分:用户数据类设备 YD/T1972.2-2009

部分标准内容:

ICS33.060.99

中华人民共和国通信行业标准

YD/T 1972.2-2009

800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求第2部分:用户数据类设备

Technical requirements for 800MHz/2GHz cdma2000 digital cellularmobile telecommunication network multimedia domain equipmentPart 2: User data equipments2009-12-11 发布

2010-01-01实施

中华人民共和国工业和信息化部发布前言

1范围·

2规范性引用文件:

缩略语·

4HSS功能要求·

4.1功能逻辑·

用户位置管理相关功能·

鉴权功能·

用户数据和业务数据管理.

隐式注册

S-CSCF分配·

4.7计费功能…

性能及可靠性指标·

接口要求·

操作维护和网管要求·

维护测试功能

故障检测及处理·

状态监视及性能管理

系统实时控制

软、硬件更新

局数据修改·

告警要求·

定时与同步要求

电源及接地要求·

环境要求

YD/T1972.2-2009

YD/T1972.2-2009

《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》是根据我国CDMA网络的发展需要,参考3GPP2的系列规范,并根据我国国内的实际情况制定而成的。YD/T1972《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》分为4部分。

一第1部分:会话控制类设备;

一第2部分:用户数据类设备;

一第3部分:互通类设备;

一第4部分:媒体资源类设备。

本部分是YD/T1972的第2部分。

《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》是“800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统”系列标准之一,该系列标准的结构及名称如下。

a)YD/T1972《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》—第1部分:会话控制类设备;

一第2部分:用户数据类设备;

第3部分:互通类设备;

一第4部分:媒体资源类设备。

b)YD/T1973《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备测试方法》一第1部分:会话控制类设备;

一第2部分:用户数据类设备;

一第3部分:互通类设备;

一第4部分:媒体资源类设备。

本部分与YD/T1973.2《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备测试方法第2部分:用户数据类设备》配套使用。本部分由中国通信标准化协会提出并归口。本部分起草单位:工业和信息化部电信研究院、中国联合网络通信股份有限公司、中兴通讯股份有限公司。

本部分主要起草人:李侠宇、顾晏馥、王君珂、李振东。I

1范围

YD/T1972.2-2009

800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求第2部分:用户数据类设备

本部分规定了800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域的用户数据类设备HSS的功能要求、安全要求、操作维护及网管,性能及可靠性指标等内容。本部分适用于800MHz/2GHzcdma2000数字蜂窝移动通信网中MMD系统的用户数据类设备。2规范性引用文件

下列文件中的条款通过本标准的引用而成为本标准的条款。凡是注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准。然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本。凡是不注日期的引用文件,其最新版本适用于本标准。YDN065-1997

IETFRFC1305

IETFRFC2401

IETFRFC3310

3缩略语

邮电部移动电话交换设备总技术规范书网络时间协议(版本3)规范和执行INTERNET协议安全结构

使用证明与密钥协议的HTTP摘要证明下列缩略语适用于本部分。

I-CSCF

Authentication, Authorization, AccountingAuthentication Center

Authentication ManagementFiledAuthentication andKeyAgreementApplication Server

Authentication Token

CellularAuthenticationvoiceEncryptionCiphering Key

Call Session Control FunctionEncapsulatingSecurityPayloadHomeLocationRegister

HomeSubscriberServer

Hyper Text Transfer ProtocolInterrogating-CSCF

Initial Filter Criteria

IntegrityKey

认证、鉴权和计费

认证中心

认证管理域

认证和密钥协议

应用服务器

认证令牌

蜂窝鉴权与话音加密

加密密钥

呼叫会话控制功能

封装安全负载

归属位置寄存器

归属用户服务器

超文本传输协议

查询CSCF

初始过滤规则

完整性密钥

YD/T1972.2-2009

P-CSCF

S-CSCF

Internet Key Exchange

IPMultimediaCoreNetworkSubsystemInternational Mobile Subscriber Identification NumberInternet Protocol

MultimediaAuthenticationAnswerMultimediaAuthenticationRequestNetwork Time Protocol

Open Services Architecture

Proxy-CSCF

Public Service Identity

IMS Public Identity

IMS Private Identity

Quality of Service

Random

SecurityAssociation

Secure Hash Algorithm

Session Initiated Protocol

Serving-CSCF

User Equipment

Uniform ResourceIdentifier

Uniform ResourceLocator

Expected Result

4HSS功能要求

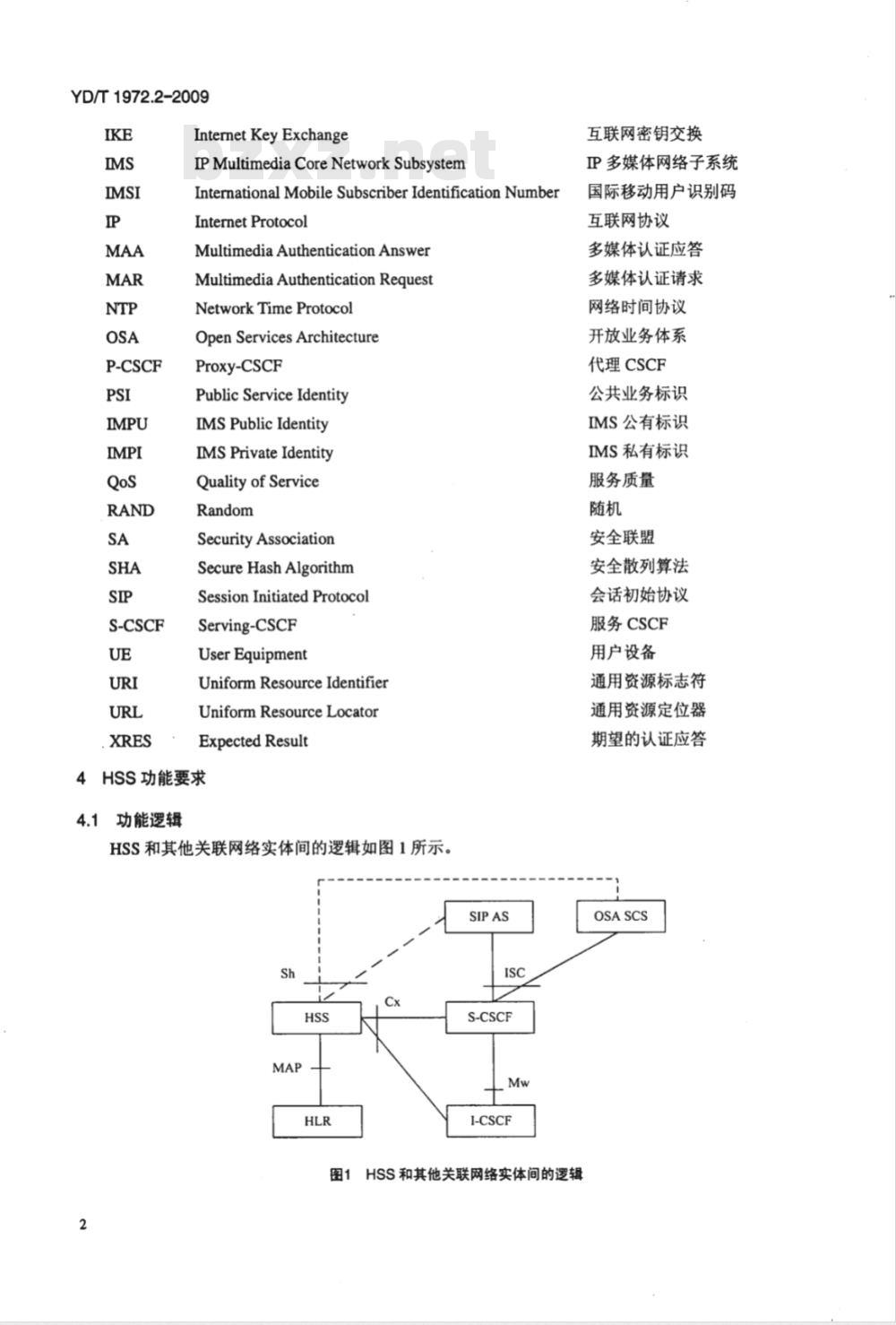

功能逻辑

HSS和其他关联网络实体间的逻辑如图1所示。SIPAS

S-CSCF

I-CSCF

图1HSS和其他关联网络实体间的逻辑2

互联网密钥交换

IP多媒体网络子系统

国际移动用户识别码

互联网协议

多媒体认证应答

多媒体认证请求

网络时间协议

开放业务体系

代理CSCF

公共业务标识

IMS公有标识bZxz.net

IMS 私有标识

服务质量

安全联盟

安全散列算法

会话初始协议

服务CSCF

用户设备

通用资源标志符

通用资源定位器

期望的认证应答

OSASCS

4.2用户位置管理相关功能

4.2.1用户注册状态查询

YD/T 1972.2-2009

HSS应该支持I-CSCF通过Cx接口发起的用户注册状态查询,并根据查询要求返回正确的查询结果。当收到I-CSCF通过Cx接口发起的用户注册状态查询时,HSS应该检查该公共标识的IMS访问权限和相关的漫游协议许可情况,并通过Cx接口返回查询结果。HSS应该检查消息里面的公共标识和用户的私有标识是否相关。当收到I-CSCF发起的查询时,HSS应该能够提供用户的公共标识注册的S-CSCF地址或者S-CSCF地址列表。

当HSS检查到用户的公共标识未注册时,应该继续检查I-CSCF发出的查询请求中的User-Authorization-Type字段。如果User-Authorization-Type值为DE_REGISTRATION,则HSS不返回任何S-CSCF名称或S-CSCF能力列表。如果User-Authorization-Type值为REGISTRATION,则HSS需检查该用户是否存在有某个公共标识被分配有S-CSCF。如果有则返回该S-CSCF名称,如果没有则返回Server-CapabilitiesAVP。如果HSS没有返回任何Server-CapabilitiesAVP,则I-CSCF可以自已选择适当的S-CSCF。

4.2.2用户位重查询

HSS应支持I-CSCF通过Cx接口发起的位置查询请求,以获得给IMPU分配的S-CSCF名称。I-CSCF发起该程序,每个IMPU执行一次。HSS在接收到I-CSCF发起的位置查询请求后,实现以下功能。a)对注册的IMPU进行授权,检查IMS接入许可和漫游协议。b)执行第一个安全性检查,确定消息中的IMPU和IMPI是否关联。c)得到IMPU是Registered还是Unregistered的(即作为一个终止呼叫进行的注册或者有一个S-CSCF保存了用户的属性)S-CSCF地址,或者S-CSCF要支持的能力集。d)对于UnRegistered的IMPU,检查IMPU是否签约了非注册业务,HSS需要鉴彻IMS签约是否至少有一个IMPU分配了S-CSCF名称。如果没有给该IMPU分配S-CSCF,HSS可以返回所请求的S-CSCF能力信息,使得I-CSCF能够选择一个S-CSCF。4.2.3S-CSCF注册/注销通知

支持S-CSCF通过Cx接口发起的S-CSCF注册和注销请求,并根据请求返回正确的响应。支持为用户的公共标识分配一个S-CSCF或者为一个或多个用户标识清除其关联的S-CSCF地址。支持S-CSCF从HSS下载用户的相关信息。当HSS检查到请求消息中的ServerAssignmentType为注册或重注册时,应相关的公共用户标识的注册状态为已注册。4.2.4HSS发起的注销

HSS可以通过Cx接口主动发起用户注销,告诉S-CSCF某个用户应该不再处于已注册状态。HSS可以同时为一个或多个用户公用标识发起注销请求。4.3鉴权功能

4.3.1一般要求

鉴权包括IMS网络对用户和用户对IMS网络的双向鉴权过程,对于非法的网络,移动台会拒绝接入,提高了用户接入网络的安全性。S-CSCF发起用户鉴权,索取鉴权参数,HSS为S-CSCF返回正确用户鉴3

YD/T1972.2-2009

权参数。

S-CSCF可以通过Cx接口向HSS请求鉴权向量,通过MAR消息,携带IMPU/IMPI。HSS在收到S-CSCF的MAR请求后,准备鉴权向量,通过MAA消息发送给S-CSCF。HSS可以通过注册或重注册过程在任何时候对客户进行认证。可以支持IMSAKA、HTTPDigest、2GCave-Based

HSS进行安全参数的计算要求见IETFRFC3310。4.3.2多种鉴权机制

HSS应支持多种鉴权机制,包括:AKA鉴权机制、HTTPDigest鉴权机制、2GCave-Based鉴权机制。4.3.2.1AKA鉴权

对于AKA鉴权机制,HSS中存储的鉴权信息包括以下4种。a)IMPU/IMPI:IMS用户公有标识、私有标识;b)K:用户鉴权密钥;

c)鉴权算法:用于计算出鉴权向量;d)认证管理域(AMF):作为鉴权算法的输入参数。HSS支持SHA-1或者MD5算法来产生并存储认证向量,HSS一次可以产生多个认证向量,按照序列号排序。每一个认证向量包含以下部分:一个随机数RAND、一个期望的响应XRES、一个加密密钥CK、一个完整性密钥IK和-个认证标识AUTH。每一个认证向量对应一次S-CSCF与IMS用户的认证和密钥协商。

对于加密密钥CK,采用DES-EDG3-CBC,或AES-CBC算法。对于完整性密钥IK,采用HMAC-MD5-96,或HMAC-SHA-1-96算法。4.3.2.2 HTTP Digest鉴权

HSS支持SIPDigest来产生并存储认证向量,HSS一次可以产生多个认证向量,按照序列号排序。每一个认证向量包含以下部分:一个DigestRealm、一个DigestDomain、一个DigestAlgorithm、一个DigestQoP、一个认DigestH(A1)。每一个认证向量对应一次S-CSCF与IMS用户的认证和密钥协商。其中,Algorithm是用于产生鉴权参数的算法,缺省是MD5。QoP(QualityofProtection)为品质保证级别,当用于IMS鉴权时,QoP的值需要设置为“auth”级别。H(A1)为一个Hash值,其值通过IMPI、Realm、password计算出。

详细鉴权流程如图2所示。

其中:SM1SM3步骤类同于IMSAKA鉴权机制。CM1:Cx-AV-Reg(IMPI,m)。该步骤中,S-CSCF需要判断使用SIPDigest鉴权机制,S-CSCF向HSS请求m个SIPDigest鉴权向量(SD-AV)。CM2:Cx-AV-Req-Resp(IMPI,realm,domain,algorithm,qop,H(A1))。HSS返回生成的鉴权向量。SM4:401 Auth_Challenge(IMPI,realm,nonce,qop,algorithm,domain)。S-CSCF利用鉴权参数产生nonce值。

SM5~SM6: 401 Auth_Challenge (IMPI, realm, nonce, qop, algorithm, domain)。SM7: REGISTER (IMPI, realm, nonce, response, cnonce, qop, nonce-count, algorithm, digest-uri)。 UE 使用获得册参数计算cnonce、response等参数。4

YD/T1972.2-2009

SM7SM9: REGISTER (IMPI, realm, nonce, response, cnonce, qop, nonce-count, algorithm, digest-uri)。S-CSCF使用UE提供的参数(cnonce、qop、nonce-count等)验证response。UE

P-CSCF

(SM1)Register

I-CSCF

(SM2)Register

Cx-Selection-Info

S-CSCF

(SM3)Register

Cx-Put

(CM1)AV-Req

(CM2) AV-Req-Resp

(SM4)4xxAuth_Challenge

(SM5)4xxAuth_Challenge

(SM6)4xx Auth_Challenge

(SM7)Register

(SM8)Registe

x-Query

(SM10) 2xx Auth_Ok

(SM12) 2xx Auth_Ok

(SM11)2xxAuth_Ok

图2鉴权流程

4.3.2.32G卡Cave-Based鉴权

(SM9)Register

Cx-Put

Cx-Pull

对于使用2GR-UIM卡的终端,HSS应能支持2GCave-Based鉴权功能。对于2GCave-Based鉴权机制,在HSS中存储的鉴权信息包括以下3种。a)IMPU、IMPI:用户公有、私有标识。b)鉴权算法:用于计算出鉴权向量。c)鉴权管理域(AMF):作为鉴权算法的输入参数。在HLR/AC中存储的信息有:IMSI:国际移动用户标识符;A-key:用于Cave鉴权机制的长期密钥当接收到S-CSCF的鉴权请求时,HSS为该请求生成鉴权向量,鉴权向量基于AKA-AV格式,包括:一个随机数RAND、一个期望的响应XRES、一个加密密钥CK、个完整性密钥IK和一个认证标识AUTH。每一个认证向量对应一次S-CSCF与IMS用户的认证和密钥协商。当使用Cave-Based的AKA鉴权机制时,HSS根据Cave鉴权机制计算相关的参数,添入AKAAV中,提供给S-CSCF。UE(ME)使用Cave-Based算法验证参数并产生鉴权响应。在IMS中使用基于CAVE的AKA鉴权机制的流程如图3所示。步骤1~6:正常的IMS注册过程,使用AKA鉴权机制,但是UE所发起的注册请求中,Cave相关的参数被封装成符合AKA鉴权机制的格式。步骤7~15:HSS收到S-CSCF发送的鉴权请求后,HSS根据用户配置判断UE不能支持完全的IMS-AKA鉴权机制,即需要使用Cave-Based鉴权机制。HSS从IMPU、IMPI分析出IMSI,并向HLR/AC发送IS-41AUTHREQ请求,并携带IMSI。HSS从HLR/AC中获取CAVEKey,并根据此计算AKA_KEY。5

YD/T1972.2-2009

P-CSCF

1.REGISTER

I-CSCF

2DNSlookup

2.REGISTER

S-CSCF

5.REGISTER

7-15ge

HLR/AC

8-15get

credentials from

16.Generates

AKA_KEY,then

generatesAKAAV

17.CxMAA(RAND_AKA.AUTN.XRES,IK.CK)18.401 Unauthorized

19.401Unauthorized

(RAND AKA.AUTN)

20.RunCAVEcommand(RAND)

21. Response (AUTHR)

22.Generate key/PLCMcom

(RAND,AUTHR)

23.Response(SMEKEY,PLCM)

24.Generates

AKAkey

(RAND_AKA.AUTN,IK,CK)

25.REGISTER (RES)

26.VerifiesRES

图3基于CAVE的AKA鉴权机制的流程步骤16:HSS计算SQNHsS、RANDN、RANDMHsS,使用AKA_KEY计算MAC,并利用标准AKA算法计算出XRES、CK、IK。HSS按如下格式产生AKA-AV:AKA-AV=(RAND_AKA=RANDN,AUTN,XRES,CK,IK),其中 AUTN=( SQNHsS AKIIAMFIIMAC)。步骤17~19,正常的注册过程,鉴权向量被传递到UE。步骤20,ME接收到鉴权挑战后,从AUTN、RAND中提取RANDM、RANDN、SQN,ME将由MIN2、RANDU、ESN组成的RAND发送给R-UIM。步骤21:R-UIM计算AUTHR响应。步骤22:ME指示R-UIM产生CAVEkeys。步骤23:R-UIM返回给MECAVEkeys和SMEKEY。步骤24:ME使用R-UIM返回的CAVEkeyS,产生KEYSN、KEYSM。并且用以产生AKA_KEY=(KEYSMIKEYSN)。ME同时计算XMAC,并检测XMAC是否等于MAC。另外,ME也验证RANDM和SQN是否在合适的范围内。如果以上验证正确,则ME产生鉴权响应RES。6

步骤25~27:按照正常流程,返回注册、鉴权响应。4.3.3网络域内的安全保护

YD/T1972.2-2009

HSS可以支持以隧道模式的IPsecESP对网络域内的信息进行安全保护,可以支持IKE来产生SA,可以支持完整性保护,数据源认证,反重放保护以及可选的机密性的保护,以上安全要求可以与安全网关结合使用IPsec(见IETFRFC2401)来实现。4.4用户数据和业务数据管理

HSS中应存储以下用户和业务信息。a)用户身份标识:包括私有用户标识和公共用户标识(包括SIPURI和TELURL)。b)用户注册信息:包括用户注册状态、用户当前所在的S-CSCF地址、S-CSCFDiameter客户端地址、隐式注册公共用户标识组、S-CSCF指派相关的信息(用户需要的能力和默认S-CSCF的名称)。c)业务profile:InitialFilterCriterion(包括AS地址和触发点)、PSI信息(I-CSCF通过HSS查询时必须提供)。

d)用户安全方面的信息:存储并提供鉴权所需要的参数,包括为支持AKA、HTTPDigest、2GCave-Based等所需要的各种参数。e)计费信息:包括主备用CDF和/或OCF的地址。iFC中的业务信息是可选功能。支持共享的iFC是可选功能。4.4.1HSS发起的用户数据更新

S-CSCF的更新用户属性请求中只包含隐式注册集内的IMPU和相关的业务属性。如果IMPU处于Register或者Unregister状态(即作为一个终止呼叫进行的注册或者有一个S-CSCF保存了用户的属性),并且用户属性有改变,那HSS应立即把完整的用户属性传送到S-CSCF上。当在HSS中修改了用户签约数据或者计费信息,而这些数据同时存储在S-CSCF。HSS将完整的用户签约数据或者计费数据发送给S-CSCF,HSS采用推(Push)的方式下载用户签约数据给S-CSCF。4.4.2S-CSCF操作用户数据

如果S-CSCF发送Server-Assignment-Request,其中Server-Assignment-TypeAVP的值为USERDEREGISTRATION_STORE_SERVER_NAME或者TIMEOUT_DEREGISTRATION_STORE_SERVERNAME,并且HSS响应DIAMETER_SUCCESS,那在IMPU注销时S-CSCF应保存用户信息,否则S-CSCF不应该保存。

S-CSCF通过Cx接口和HSS进行用户数据交互。当在HSS中修改了用户签约数据或者计费信息,而这些数据同时存储在S-CSCF。HSS将完整的用户签约数据或者计费数据发送给S-CSCF,HSS采用推(Push)的方式下载用户签约数据给S-CSCF。4.4.3SIPAS操作业务数据

AS通过Sh接口和HSS进行用户数据交互。a)HSS应能支持AS发起Sh-Pull读取HSS中存储的业务数据;b)HSS应能支持AS发起Sh-Update修改HSS中存储的业务数据:c)HSS应能支持AS发起Sh-Subs-Notify订阅用户数据变更,并在用户数据变更时通过Sh-Notif通知AS。

4.5隐式注册

YD/T1972.2-2009

HSS应能支持用户公共标识的隐式注册。隐式注册功能支持用户在为某个公共标识注册的时候同时为一组相关的公共标识同时注册。隐式注册分为S-CSCF发起的和HSS发起的两种方式。a)S-CSCF发起

当S-CSCF发起为一个用户公共标识注册的时候,该公共标识相关的隐式注册组里的所有公共标识即获得注册。

当S-CSCF发起为一个用户公共标识注销的时候,该公共标识相关的隐式注册组里的所有公共标识即获得注销。

当S-CSCF发起为一个用户私有标识注销的时候,该私有标识相关的隐式注册组里的所有公共标识即获得注销。

隐式注册组里的所有公共标识共享鉴权未决标志。当S-CSCF从HSS下载用户公共标识签约数据的时候,HSS需同时返回该公共标识所在的隐式注册组的用户相关数据。

b)HSS发起

HSS可通过主动发起到S-CSCF的更新来添加或者删除隐式注册组里的用户公共标识项。新添加的项目将共享组里的标识的注册状态。HSS不可以通过这种方式来删除隐式注册组里的最后一个用户公共标识。HSS可通过主动发起到S-CSCF的更新来对隐式注册组内的用户私有标识或某个用户公共标识进行注销。只要隐式注册组内的私有标识或某个公共标识被注销,则整个组的公共标识项被注销。4.6S-CSCF分配

HSS为I-CSCF提供可为用户提供服务的S-CSCF能力列表。I-CSCF记录每个S-CSCF可提供的必选和可选能力,以便为用户选择合适的S-CSCF。4.7计费功能

HSS(AAA)应能支持离线计费功能。对于IMS,HSS(AAA)的主要功能是,它提供了从IMS节点到网络运营商选择的营账系统的信息传递机制。主要功能有3项:

a)从IMS节点收集的会话记费信息的集合;b)中间数据存储缓冲;

c)记费数据到营账系统的传递。HSS(AAA)作为近实时记费数据集合的存储缓冲。它将记费数据提供给营账系统。这些规格说明确定了AAA针对记费目的的外部接口,但是没有指定内部的功能性。然而,HSS(AAA)的一些功能性被描述来指明它的行为。HSS(AAA)可以执行特定的活动,如数据合并,数据域的预处理,过滤不需要的数据域,为指定的营账系统已定义的域添加运营商。这些操作能够优化转发给营账系统的记费信息,减少复载。

HSS(AAA)能够以近实时模式从IMS节点接受数据。在文件模式下(infilemode),它有足够的存储来将收集到的记费数据传递给营账系统。HSS(AAA)可以支持多个传输协议(取决于营账系统所使用的)。HSS(AAA)的目的之一是减少营账系统和IMS节点之间的发送记费数据的不同接口数量。如8

中华人民共和国通信行业标准

YD/T 1972.2-2009

800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求第2部分:用户数据类设备

Technical requirements for 800MHz/2GHz cdma2000 digital cellularmobile telecommunication network multimedia domain equipmentPart 2: User data equipments2009-12-11 发布

2010-01-01实施

中华人民共和国工业和信息化部发布前言

1范围·

2规范性引用文件:

缩略语·

4HSS功能要求·

4.1功能逻辑·

用户位置管理相关功能·

鉴权功能·

用户数据和业务数据管理.

隐式注册

S-CSCF分配·

4.7计费功能…

性能及可靠性指标·

接口要求·

操作维护和网管要求·

维护测试功能

故障检测及处理·

状态监视及性能管理

系统实时控制

软、硬件更新

局数据修改·

告警要求·

定时与同步要求

电源及接地要求·

环境要求

YD/T1972.2-2009

YD/T1972.2-2009

《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》是根据我国CDMA网络的发展需要,参考3GPP2的系列规范,并根据我国国内的实际情况制定而成的。YD/T1972《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》分为4部分。

一第1部分:会话控制类设备;

一第2部分:用户数据类设备;

一第3部分:互通类设备;

一第4部分:媒体资源类设备。

本部分是YD/T1972的第2部分。

《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》是“800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统”系列标准之一,该系列标准的结构及名称如下。

a)YD/T1972《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求》—第1部分:会话控制类设备;

一第2部分:用户数据类设备;

第3部分:互通类设备;

一第4部分:媒体资源类设备。

b)YD/T1973《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备测试方法》一第1部分:会话控制类设备;

一第2部分:用户数据类设备;

一第3部分:互通类设备;

一第4部分:媒体资源类设备。

本部分与YD/T1973.2《800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备测试方法第2部分:用户数据类设备》配套使用。本部分由中国通信标准化协会提出并归口。本部分起草单位:工业和信息化部电信研究院、中国联合网络通信股份有限公司、中兴通讯股份有限公司。

本部分主要起草人:李侠宇、顾晏馥、王君珂、李振东。I

1范围

YD/T1972.2-2009

800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域(MMD)系统设备技术要求第2部分:用户数据类设备

本部分规定了800MHz/2GHzcdma2000数字蜂窝移动通信网多媒体域的用户数据类设备HSS的功能要求、安全要求、操作维护及网管,性能及可靠性指标等内容。本部分适用于800MHz/2GHzcdma2000数字蜂窝移动通信网中MMD系统的用户数据类设备。2规范性引用文件

下列文件中的条款通过本标准的引用而成为本标准的条款。凡是注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准。然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本。凡是不注日期的引用文件,其最新版本适用于本标准。YDN065-1997

IETFRFC1305

IETFRFC2401

IETFRFC3310

3缩略语

邮电部移动电话交换设备总技术规范书网络时间协议(版本3)规范和执行INTERNET协议安全结构

使用证明与密钥协议的HTTP摘要证明下列缩略语适用于本部分。

I-CSCF

Authentication, Authorization, AccountingAuthentication Center

Authentication ManagementFiledAuthentication andKeyAgreementApplication Server

Authentication Token

CellularAuthenticationvoiceEncryptionCiphering Key

Call Session Control FunctionEncapsulatingSecurityPayloadHomeLocationRegister

HomeSubscriberServer

Hyper Text Transfer ProtocolInterrogating-CSCF

Initial Filter Criteria

IntegrityKey

认证、鉴权和计费

认证中心

认证管理域

认证和密钥协议

应用服务器

认证令牌

蜂窝鉴权与话音加密

加密密钥

呼叫会话控制功能

封装安全负载

归属位置寄存器

归属用户服务器

超文本传输协议

查询CSCF

初始过滤规则

完整性密钥

YD/T1972.2-2009

P-CSCF

S-CSCF

Internet Key Exchange

IPMultimediaCoreNetworkSubsystemInternational Mobile Subscriber Identification NumberInternet Protocol

MultimediaAuthenticationAnswerMultimediaAuthenticationRequestNetwork Time Protocol

Open Services Architecture

Proxy-CSCF

Public Service Identity

IMS Public Identity

IMS Private Identity

Quality of Service

Random

SecurityAssociation

Secure Hash Algorithm

Session Initiated Protocol

Serving-CSCF

User Equipment

Uniform ResourceIdentifier

Uniform ResourceLocator

Expected Result

4HSS功能要求

功能逻辑

HSS和其他关联网络实体间的逻辑如图1所示。SIPAS

S-CSCF

I-CSCF

图1HSS和其他关联网络实体间的逻辑2

互联网密钥交换

IP多媒体网络子系统

国际移动用户识别码

互联网协议

多媒体认证应答

多媒体认证请求

网络时间协议

开放业务体系

代理CSCF

公共业务标识

IMS公有标识bZxz.net

IMS 私有标识

服务质量

安全联盟

安全散列算法

会话初始协议

服务CSCF

用户设备

通用资源标志符

通用资源定位器

期望的认证应答

OSASCS

4.2用户位置管理相关功能

4.2.1用户注册状态查询

YD/T 1972.2-2009

HSS应该支持I-CSCF通过Cx接口发起的用户注册状态查询,并根据查询要求返回正确的查询结果。当收到I-CSCF通过Cx接口发起的用户注册状态查询时,HSS应该检查该公共标识的IMS访问权限和相关的漫游协议许可情况,并通过Cx接口返回查询结果。HSS应该检查消息里面的公共标识和用户的私有标识是否相关。当收到I-CSCF发起的查询时,HSS应该能够提供用户的公共标识注册的S-CSCF地址或者S-CSCF地址列表。

当HSS检查到用户的公共标识未注册时,应该继续检查I-CSCF发出的查询请求中的User-Authorization-Type字段。如果User-Authorization-Type值为DE_REGISTRATION,则HSS不返回任何S-CSCF名称或S-CSCF能力列表。如果User-Authorization-Type值为REGISTRATION,则HSS需检查该用户是否存在有某个公共标识被分配有S-CSCF。如果有则返回该S-CSCF名称,如果没有则返回Server-CapabilitiesAVP。如果HSS没有返回任何Server-CapabilitiesAVP,则I-CSCF可以自已选择适当的S-CSCF。

4.2.2用户位重查询

HSS应支持I-CSCF通过Cx接口发起的位置查询请求,以获得给IMPU分配的S-CSCF名称。I-CSCF发起该程序,每个IMPU执行一次。HSS在接收到I-CSCF发起的位置查询请求后,实现以下功能。a)对注册的IMPU进行授权,检查IMS接入许可和漫游协议。b)执行第一个安全性检查,确定消息中的IMPU和IMPI是否关联。c)得到IMPU是Registered还是Unregistered的(即作为一个终止呼叫进行的注册或者有一个S-CSCF保存了用户的属性)S-CSCF地址,或者S-CSCF要支持的能力集。d)对于UnRegistered的IMPU,检查IMPU是否签约了非注册业务,HSS需要鉴彻IMS签约是否至少有一个IMPU分配了S-CSCF名称。如果没有给该IMPU分配S-CSCF,HSS可以返回所请求的S-CSCF能力信息,使得I-CSCF能够选择一个S-CSCF。4.2.3S-CSCF注册/注销通知

支持S-CSCF通过Cx接口发起的S-CSCF注册和注销请求,并根据请求返回正确的响应。支持为用户的公共标识分配一个S-CSCF或者为一个或多个用户标识清除其关联的S-CSCF地址。支持S-CSCF从HSS下载用户的相关信息。当HSS检查到请求消息中的ServerAssignmentType为注册或重注册时,应相关的公共用户标识的注册状态为已注册。4.2.4HSS发起的注销

HSS可以通过Cx接口主动发起用户注销,告诉S-CSCF某个用户应该不再处于已注册状态。HSS可以同时为一个或多个用户公用标识发起注销请求。4.3鉴权功能

4.3.1一般要求

鉴权包括IMS网络对用户和用户对IMS网络的双向鉴权过程,对于非法的网络,移动台会拒绝接入,提高了用户接入网络的安全性。S-CSCF发起用户鉴权,索取鉴权参数,HSS为S-CSCF返回正确用户鉴3

YD/T1972.2-2009

权参数。

S-CSCF可以通过Cx接口向HSS请求鉴权向量,通过MAR消息,携带IMPU/IMPI。HSS在收到S-CSCF的MAR请求后,准备鉴权向量,通过MAA消息发送给S-CSCF。HSS可以通过注册或重注册过程在任何时候对客户进行认证。可以支持IMSAKA、HTTPDigest、2GCave-Based

HSS进行安全参数的计算要求见IETFRFC3310。4.3.2多种鉴权机制

HSS应支持多种鉴权机制,包括:AKA鉴权机制、HTTPDigest鉴权机制、2GCave-Based鉴权机制。4.3.2.1AKA鉴权

对于AKA鉴权机制,HSS中存储的鉴权信息包括以下4种。a)IMPU/IMPI:IMS用户公有标识、私有标识;b)K:用户鉴权密钥;

c)鉴权算法:用于计算出鉴权向量;d)认证管理域(AMF):作为鉴权算法的输入参数。HSS支持SHA-1或者MD5算法来产生并存储认证向量,HSS一次可以产生多个认证向量,按照序列号排序。每一个认证向量包含以下部分:一个随机数RAND、一个期望的响应XRES、一个加密密钥CK、一个完整性密钥IK和-个认证标识AUTH。每一个认证向量对应一次S-CSCF与IMS用户的认证和密钥协商。

对于加密密钥CK,采用DES-EDG3-CBC,或AES-CBC算法。对于完整性密钥IK,采用HMAC-MD5-96,或HMAC-SHA-1-96算法。4.3.2.2 HTTP Digest鉴权

HSS支持SIPDigest来产生并存储认证向量,HSS一次可以产生多个认证向量,按照序列号排序。每一个认证向量包含以下部分:一个DigestRealm、一个DigestDomain、一个DigestAlgorithm、一个DigestQoP、一个认DigestH(A1)。每一个认证向量对应一次S-CSCF与IMS用户的认证和密钥协商。其中,Algorithm是用于产生鉴权参数的算法,缺省是MD5。QoP(QualityofProtection)为品质保证级别,当用于IMS鉴权时,QoP的值需要设置为“auth”级别。H(A1)为一个Hash值,其值通过IMPI、Realm、password计算出。

详细鉴权流程如图2所示。

其中:SM1SM3步骤类同于IMSAKA鉴权机制。CM1:Cx-AV-Reg(IMPI,m)。该步骤中,S-CSCF需要判断使用SIPDigest鉴权机制,S-CSCF向HSS请求m个SIPDigest鉴权向量(SD-AV)。CM2:Cx-AV-Req-Resp(IMPI,realm,domain,algorithm,qop,H(A1))。HSS返回生成的鉴权向量。SM4:401 Auth_Challenge(IMPI,realm,nonce,qop,algorithm,domain)。S-CSCF利用鉴权参数产生nonce值。

SM5~SM6: 401 Auth_Challenge (IMPI, realm, nonce, qop, algorithm, domain)。SM7: REGISTER (IMPI, realm, nonce, response, cnonce, qop, nonce-count, algorithm, digest-uri)。 UE 使用获得册参数计算cnonce、response等参数。4

YD/T1972.2-2009

SM7SM9: REGISTER (IMPI, realm, nonce, response, cnonce, qop, nonce-count, algorithm, digest-uri)。S-CSCF使用UE提供的参数(cnonce、qop、nonce-count等)验证response。UE

P-CSCF

(SM1)Register

I-CSCF

(SM2)Register

Cx-Selection-Info

S-CSCF

(SM3)Register

Cx-Put

(CM1)AV-Req

(CM2) AV-Req-Resp

(SM4)4xxAuth_Challenge

(SM5)4xxAuth_Challenge

(SM6)4xx Auth_Challenge

(SM7)Register

(SM8)Registe

x-Query

(SM10) 2xx Auth_Ok

(SM12) 2xx Auth_Ok

(SM11)2xxAuth_Ok

图2鉴权流程

4.3.2.32G卡Cave-Based鉴权

(SM9)Register

Cx-Put

Cx-Pull

对于使用2GR-UIM卡的终端,HSS应能支持2GCave-Based鉴权功能。对于2GCave-Based鉴权机制,在HSS中存储的鉴权信息包括以下3种。a)IMPU、IMPI:用户公有、私有标识。b)鉴权算法:用于计算出鉴权向量。c)鉴权管理域(AMF):作为鉴权算法的输入参数。在HLR/AC中存储的信息有:IMSI:国际移动用户标识符;A-key:用于Cave鉴权机制的长期密钥当接收到S-CSCF的鉴权请求时,HSS为该请求生成鉴权向量,鉴权向量基于AKA-AV格式,包括:一个随机数RAND、一个期望的响应XRES、一个加密密钥CK、个完整性密钥IK和一个认证标识AUTH。每一个认证向量对应一次S-CSCF与IMS用户的认证和密钥协商。当使用Cave-Based的AKA鉴权机制时,HSS根据Cave鉴权机制计算相关的参数,添入AKAAV中,提供给S-CSCF。UE(ME)使用Cave-Based算法验证参数并产生鉴权响应。在IMS中使用基于CAVE的AKA鉴权机制的流程如图3所示。步骤1~6:正常的IMS注册过程,使用AKA鉴权机制,但是UE所发起的注册请求中,Cave相关的参数被封装成符合AKA鉴权机制的格式。步骤7~15:HSS收到S-CSCF发送的鉴权请求后,HSS根据用户配置判断UE不能支持完全的IMS-AKA鉴权机制,即需要使用Cave-Based鉴权机制。HSS从IMPU、IMPI分析出IMSI,并向HLR/AC发送IS-41AUTHREQ请求,并携带IMSI。HSS从HLR/AC中获取CAVEKey,并根据此计算AKA_KEY。5

YD/T1972.2-2009

P-CSCF

1.REGISTER

I-CSCF

2DNSlookup

2.REGISTER

S-CSCF

5.REGISTER

7-15ge

HLR/AC

8-15get

credentials from

16.Generates

AKA_KEY,then

generatesAKAAV

17.CxMAA(RAND_AKA.AUTN.XRES,IK.CK)18.401 Unauthorized

19.401Unauthorized

(RAND AKA.AUTN)

20.RunCAVEcommand(RAND)

21. Response (AUTHR)

22.Generate key/PLCMcom

(RAND,AUTHR)

23.Response(SMEKEY,PLCM)

24.Generates

AKAkey

(RAND_AKA.AUTN,IK,CK)

25.REGISTER (RES)

26.VerifiesRES

图3基于CAVE的AKA鉴权机制的流程步骤16:HSS计算SQNHsS、RANDN、RANDMHsS,使用AKA_KEY计算MAC,并利用标准AKA算法计算出XRES、CK、IK。HSS按如下格式产生AKA-AV:AKA-AV=(RAND_AKA=RANDN,AUTN,XRES,CK,IK),其中 AUTN=( SQNHsS AKIIAMFIIMAC)。步骤17~19,正常的注册过程,鉴权向量被传递到UE。步骤20,ME接收到鉴权挑战后,从AUTN、RAND中提取RANDM、RANDN、SQN,ME将由MIN2、RANDU、ESN组成的RAND发送给R-UIM。步骤21:R-UIM计算AUTHR响应。步骤22:ME指示R-UIM产生CAVEkeys。步骤23:R-UIM返回给MECAVEkeys和SMEKEY。步骤24:ME使用R-UIM返回的CAVEkeyS,产生KEYSN、KEYSM。并且用以产生AKA_KEY=(KEYSMIKEYSN)。ME同时计算XMAC,并检测XMAC是否等于MAC。另外,ME也验证RANDM和SQN是否在合适的范围内。如果以上验证正确,则ME产生鉴权响应RES。6

步骤25~27:按照正常流程,返回注册、鉴权响应。4.3.3网络域内的安全保护

YD/T1972.2-2009

HSS可以支持以隧道模式的IPsecESP对网络域内的信息进行安全保护,可以支持IKE来产生SA,可以支持完整性保护,数据源认证,反重放保护以及可选的机密性的保护,以上安全要求可以与安全网关结合使用IPsec(见IETFRFC2401)来实现。4.4用户数据和业务数据管理

HSS中应存储以下用户和业务信息。a)用户身份标识:包括私有用户标识和公共用户标识(包括SIPURI和TELURL)。b)用户注册信息:包括用户注册状态、用户当前所在的S-CSCF地址、S-CSCFDiameter客户端地址、隐式注册公共用户标识组、S-CSCF指派相关的信息(用户需要的能力和默认S-CSCF的名称)。c)业务profile:InitialFilterCriterion(包括AS地址和触发点)、PSI信息(I-CSCF通过HSS查询时必须提供)。

d)用户安全方面的信息:存储并提供鉴权所需要的参数,包括为支持AKA、HTTPDigest、2GCave-Based等所需要的各种参数。e)计费信息:包括主备用CDF和/或OCF的地址。iFC中的业务信息是可选功能。支持共享的iFC是可选功能。4.4.1HSS发起的用户数据更新

S-CSCF的更新用户属性请求中只包含隐式注册集内的IMPU和相关的业务属性。如果IMPU处于Register或者Unregister状态(即作为一个终止呼叫进行的注册或者有一个S-CSCF保存了用户的属性),并且用户属性有改变,那HSS应立即把完整的用户属性传送到S-CSCF上。当在HSS中修改了用户签约数据或者计费信息,而这些数据同时存储在S-CSCF。HSS将完整的用户签约数据或者计费数据发送给S-CSCF,HSS采用推(Push)的方式下载用户签约数据给S-CSCF。4.4.2S-CSCF操作用户数据

如果S-CSCF发送Server-Assignment-Request,其中Server-Assignment-TypeAVP的值为USERDEREGISTRATION_STORE_SERVER_NAME或者TIMEOUT_DEREGISTRATION_STORE_SERVERNAME,并且HSS响应DIAMETER_SUCCESS,那在IMPU注销时S-CSCF应保存用户信息,否则S-CSCF不应该保存。

S-CSCF通过Cx接口和HSS进行用户数据交互。当在HSS中修改了用户签约数据或者计费信息,而这些数据同时存储在S-CSCF。HSS将完整的用户签约数据或者计费数据发送给S-CSCF,HSS采用推(Push)的方式下载用户签约数据给S-CSCF。4.4.3SIPAS操作业务数据

AS通过Sh接口和HSS进行用户数据交互。a)HSS应能支持AS发起Sh-Pull读取HSS中存储的业务数据;b)HSS应能支持AS发起Sh-Update修改HSS中存储的业务数据:c)HSS应能支持AS发起Sh-Subs-Notify订阅用户数据变更,并在用户数据变更时通过Sh-Notif通知AS。

4.5隐式注册

YD/T1972.2-2009

HSS应能支持用户公共标识的隐式注册。隐式注册功能支持用户在为某个公共标识注册的时候同时为一组相关的公共标识同时注册。隐式注册分为S-CSCF发起的和HSS发起的两种方式。a)S-CSCF发起

当S-CSCF发起为一个用户公共标识注册的时候,该公共标识相关的隐式注册组里的所有公共标识即获得注册。

当S-CSCF发起为一个用户公共标识注销的时候,该公共标识相关的隐式注册组里的所有公共标识即获得注销。

当S-CSCF发起为一个用户私有标识注销的时候,该私有标识相关的隐式注册组里的所有公共标识即获得注销。

隐式注册组里的所有公共标识共享鉴权未决标志。当S-CSCF从HSS下载用户公共标识签约数据的时候,HSS需同时返回该公共标识所在的隐式注册组的用户相关数据。

b)HSS发起

HSS可通过主动发起到S-CSCF的更新来添加或者删除隐式注册组里的用户公共标识项。新添加的项目将共享组里的标识的注册状态。HSS不可以通过这种方式来删除隐式注册组里的最后一个用户公共标识。HSS可通过主动发起到S-CSCF的更新来对隐式注册组内的用户私有标识或某个用户公共标识进行注销。只要隐式注册组内的私有标识或某个公共标识被注销,则整个组的公共标识项被注销。4.6S-CSCF分配

HSS为I-CSCF提供可为用户提供服务的S-CSCF能力列表。I-CSCF记录每个S-CSCF可提供的必选和可选能力,以便为用户选择合适的S-CSCF。4.7计费功能

HSS(AAA)应能支持离线计费功能。对于IMS,HSS(AAA)的主要功能是,它提供了从IMS节点到网络运营商选择的营账系统的信息传递机制。主要功能有3项:

a)从IMS节点收集的会话记费信息的集合;b)中间数据存储缓冲;

c)记费数据到营账系统的传递。HSS(AAA)作为近实时记费数据集合的存储缓冲。它将记费数据提供给营账系统。这些规格说明确定了AAA针对记费目的的外部接口,但是没有指定内部的功能性。然而,HSS(AAA)的一些功能性被描述来指明它的行为。HSS(AAA)可以执行特定的活动,如数据合并,数据域的预处理,过滤不需要的数据域,为指定的营账系统已定义的域添加运营商。这些操作能够优化转发给营账系统的记费信息,减少复载。

HSS(AAA)能够以近实时模式从IMS节点接受数据。在文件模式下(infilemode),它有足够的存储来将收集到的记费数据传递给营账系统。HSS(AAA)可以支持多个传输协议(取决于营账系统所使用的)。HSS(AAA)的目的之一是减少营账系统和IMS节点之间的发送记费数据的不同接口数量。如8

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

标准图片预览:

- 热门标准

- 通信行业标准(YD)

- YD/T5178-2017 通信管道人孔和手孔图集

- YD/T1966-2009 移动通信用 50Ω 射频同轴跳线

- YD/T2318-2011 通信基站用新风空调一体机技术要求和试验方法

- YD/T1480-2006 基于软交换的应用服务器测试方法

- YD/T2781-2014 电信和互联网服务用户个人信息保护定义及分类

- YD/T1423-2005 800MHz CDMA 数字蜂窝移动通信网定位业务: L1 接口技术要求

- YD/T2880-2015 域名服务业务连续性管理要求

- YD/T2769-2014 通信户外机房用温控设备 第2部分相变材料温控设备

- YD/T1769-2008 光线路保护管理系统技术要求

- YD/T2780-2014 VHF/UHF 无线电管制系统开场测试参数和测试方法

- YD/T1000-1999 提供国际帧中继 SVC 业务的数据网的性能

- YD/T2761-2014 通信电源用交联聚烯烃绝缘电缆

- YD/T1187-2006 ADSL/VDSL分离器技术要求及测试方法

- YD/T1846.2-2009 2GHz TD-SCDMA 数字蜂窝移动通信网高速上行分组接入(HSUPA) Uu 接口层2技术要求 第2部分: RLC 协议

- YD/T2767-2014 通信局(站)电能管理系统

- 行业新闻

请牢记:“bzxz.net”即是“标准下载”四个汉字汉语拼音首字母与国际顶级域名“.net”的组合。 ©2025 标准下载网 www.bzxz.net 本站邮件:wymp4wang@gmail.com