- 您的位置:

- 标准下载网 >>

- 标准分类 >>

- 通信行业标准(YD) >>

- YDB 074-2012 下一代网络(NGN)身份管理机制

标准号:

YDB 074-2012

标准名称:

下一代网络(NGN)身份管理机制

标准类别:

通信行业标准(YD)

标准状态:

现行出版语种:

简体中文下载格式:

.zip .pdf下载大小:

2.85 MB

点击下载

标准简介:

YDB 074-2012.Next generation network identity management mechanisms.

1范围

YDB 074报告规定了适用于下一代网络(NGN) 功能环境的身份管理机制与规程。

YDB 074报告适用于下一代网络(NGN) 环境。

2规范性 引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅所注日期的版本适用于本文,件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。

YD/T 2094.1 (2010)安全断言标记语言第1部分:绑定

YD/T 2094.2 (2010)安全断言标记语言第2部分:断言和协议

YD/T 2094. 4 (2010)安全断言标记语言第4部分:认证上下文

YD/T 2094.6 (2010)安全断言标记语言第6部分:应用配置

3GPP 33. 102 (2007 )安全体,系架构(Security Architecture)

3GPP 33. 924 (2009 )第三代伙伴项目;身份管理与3GPP安全互通;身份管理与通用认证体系架构互通(版本9) (3rd Generat ion Partnership Project; Identity management and 3GPP security interworking; Identity management and Generic Authenticat ion Architecture (GAA) interworking (Release 9) )

部分标准内容:

YDB0742012

下一代网络(NGN)身份管理机制Next generation network identity management mechanisms(ITU-T Y.2722:2010,NGN identity management mechanisms,MOD)2012-03-25印发

中国通信标准化协会

1范围

2规范性引用文件

3术语、定义和缩略语、

3.1术语和定义

3.2缩略语,

支持IdM功能的机制与规程

生命周期管理

认证和认证保证,

关联与绑定

发现机制

IdM通信与信息交换

个人可识别信息(PII)的保护

联盟身份功能

身份信息的准入控制

单点登录。

5安全

单点登出

附录A(资料性附录)

附录B(资料性附录)

参考文献。

WSSX.509v3信息认证,

OpenID+OAuth准入控制机制

YDB0742012

YDB 0742012

本技术报告是下一代网络(NGN)身份管理研究系列技术报告之一,该系列技术报告的结构及名称预计如下:

一一《下一代网络(NGN)身份管理需求》:一《下一代网络(NGN)身份管理功能架构要求》:《下一代网络(NGN)身份管理机制》。本技术报告按照GB1.1-2009给出的规则起草。本技术报告使用重新起草法修改采用ITU-TY.2722:2010《下一代网络(NGN)身份管理机制》编制,与ITU-TY.2722:2010相比主要差异如下:删除了附录III的内容。为适应信息通信业发展对通信标准文件的需要,在工业和信息化部统一安排下,对于技术尚在发展中,又需要有相应的标准性文件引导其发展的领域,由中国通信标准化协会组织制定“通信标准类技术报告”,推荐有关方面参考采用。有关对本技术报告的建议和意见,向中国通信标准化协会反映。本技术报告由中国通信标准化协会提出并归口。本技术报告起草单位:工业和信息化部电信研究院。本技术报告主要起草人:武静。-iiiKAoNniKAca

1范围

下一代网络(NGN)身份管理机制本技术报告规定了适用于下一代网络(NGN)功能环境的身份管理机制与规程。本技术报告适用于下一代网络(NGN)环境。2规范性引用文件

YDB0742012

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅所注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。YD/T 2094.1 (2010)

YD/T2094.2(2010)

YD/T2094.4(2010)

YD/T2094.6(2010)

3GPP33.102(2007)

3GPP33.924(2009)

IETFRFC2616(1999)

IETFRFC2617(1999)

IETFRFC2289(1998)

IETFRFC3310(2002)

IETFRFC4169(2005)

IETFRFC4279(2005)

ITU-T X.509

安全断言标记语言第1部分:绑定安全断言标记语言第2部分:断言和协议安全断言标记语言第4部分:认证上下文安全断言标记语言第6部分:应用配置安全体系架构(SecurityArchitecture)第三代伙伴项目;身份管理与3GPP安全互通;身份管理与通用认证体系架构互通(版本9)(3rdGenerationPartnershipProject; Identity management and 3GPP securityinterworking:

Authentication

(Release 9))

Identity

management

Architecture

Generic

interworking

超文本传输协议(HyertextTransferProtocolHTTP/1.1)

HTTP认证:基础与摘要访问认证(HTTPAuthentication:Basic and Digest Access Authentication)次性密码系统(AOne-TimePasswordSystem)采用认证与密钥协定的HTTP摘要认证(HyperTransferProtocol (HTTP) Digest Authentication UsingAuthentication and Key Agreement (AKA))采用认证与密钥协定的HTTP摘要认证第二版本(HypertextTransferProtocol(HTTP)DigestAuthenticationUsingAuthentication and Key Agreement (AKA) Version-2)预共享密钥的密码组传输层安全(Pre-SharedKeyCiphersuites for Transport Layer Security (TLs))信息技术-开放系统互连-目录:公共密钥和熟悉证书功能架构

(Informationtechnology-

Open systems

interconnection-The Directory:Public-key andattribute certificate frameworks)1

HiiKAoNiKAca

YDB0742012

ITU-TX.1141(2006)

ITU-TX.1035(2007)

ITU-TY.2012(2006)

ITU-TY.2704 (2010)

ITU-TY.2720 (2009)

ITU-TY.2721 (2010)

OASISSAMLToken(2006)

OASISWSSSOAP(2004)

OASISWSSX.509profile

(2006)

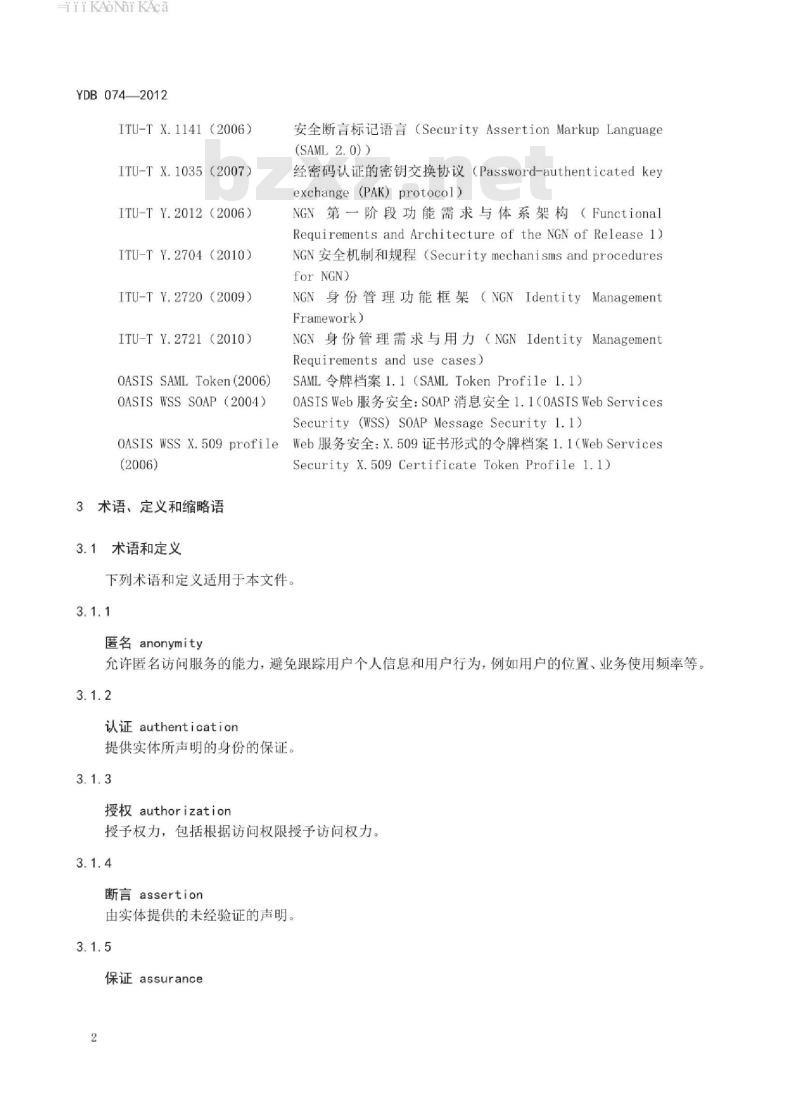

3术语、定义和缩略语

3.1术语和定义

安全断言标记语言(SecurityAssertion MarkupLanguage(SAML 2.0))

经密码认证的密钥交换协议(Password-authenticatedkeyexchange (PAK)protocol)

NGN第一阶段功能需求与体系架构(FunctionalRequirementsandArchitectureoftheNGNof Release1)NGN安全机制和规程(Securitymechanismsandproceduresfor NGN)

NGN身份管理功能框架(NGNIdentityManagementFramework)

NGN身份管理需求与用力(NGNIdentityManagementRequirements and use cases)

SAML令牌档案1.1(SAMLTokenProfile1.1)OASISWeb服务安全:SOAP消息安全1.1(OASISWebServicesSecurity (Wss) SOAPMessage Security1.1)Web服务安全:X.509证书形式的令牌档案1.1(WebServicesSecurityX.5o9CertificateTokenProfilel.l)下列术语和定义适用于本文件。3.1.1

医名anonymity

允许匿名访问服务的能力,避免跟踪用户个人信息和用户行为,例如用户的位置、业务使用频率等。3.1.2

认证authentication

提供实体所声明的身份的保证。3.1.3

授权authorization

授予权力,包括根据访问权限授予访问权力。3.1.4

断言assertion

由实体提供的未经验证的声明。3.1.5

保证assurance

iiiKAoNiKAca

YDB0742012

-种信任度量,在依赖方和身份提供方之间准确的调解和执行安全策略的安全特性和身份管理体系架构能力。

绑定binding

一种明确建立的关联、结合或联结。3.1.7

声明claim

表达事实情况,而不能进行验证。3.1.8

上下文context

实体存在和交互的定义了边界条件的环境。3.1.9

证书 credential

一组数据作为所声明的身份或者权利的证据。3.1.10

委托delegation

向另一个对象分派权力、责任或者功能的活动。3.1.11

发现discovery

对机器可处理的网络相关的资源描述的定位活动,可能之前是未知的且满足一定的功能标准。发现包括匹配一系列功能和一系列资源描述标准。发现的目标是寻找合适的业务相关资源。3.1.12

实体entity

任何单独和截然不同的存在,能够被独立识别出来。在IdM上下文中,实体包括订购用户、用户网元、网络、软件应用、服务和设备等。一个实体可以有多个标识符。3.1.13

联盟federation

在两个或者多个实体之间或者包括多个业务提供方和身份提供方的关联之间创建关系。3.1.14

联盟身份federationidentity

能够用于访问一组服务或应用的身份,由联盟的策略和条件进行范围限定。3.1.15

标识符identifier

iiiKAoNiKAca

YDB0742012

标识符是一系列数字、字符和标志或者用于标识订购用户、用户、网元、功能、提供业务和应用的网络实体或其它物理或逻辑对象等实体的数据格式。3.1.16

身份identity

用一个或者多个属性形式表示实体,允许实体在上下文中足以与其它实体相区别。出于身份管理目的的身份可以理解为上下文身份(属性集),例如由定义好边界条件的功能架构限制的各种属性,实体在这个功能架构中存在和交互。3.1.17

身份保证identityassurance

在身份确认和核实过程中的信任等级被用于创建实体身份发出的证书以及实体使用证书的信任等级,信任等级是由实体或实体证书发布或分配的。3.1.18

身份提供方identityprovider

创建、维护和管理其它实体(例如,用户、订购用户、组织机构、设备等)可信身份信息的实体,提供建立在信任、商业和其它关系基础上的基于身份的服务。3.1.19

身份管理 identity management用于下述下自的的一系列功能和能力(例如行政管理、管理和维护、发现、通信交互、关联与绑定、策略执行、认证、断言等):

一身份信息(例如:标识符、证书、属性)保证;一一实体身份保证(例如:用户/订购用户、组群、用户设备、组织机构、网络和业务提供方、网元、各种虚拟或者物理对象);一一触发商业和安全应用。

模式pattern

来源于实体行为的结构化表达方式,有助于或提供实体识别,也可以包括实体的信誉。模式可以与一个实体唯一关联或者与一组实体关联。3.1.21

个人可识别信息personallyidentifiableinformation用于标识、联系、定位某人的身份信息,或者通过标识、联络信息可以得出的个人信息,或者能够直接或间接连接到自然人的信息。3.1.22

在线presence

套说明实体当前状态的属性。

iiKANiKAca

主体principal

身份能够被认证的实体。

隐私privacy

对个人可识别信息的保护。

依赖方relying party

依赖于身份表示方式或请求声明的实体。3.1.26

用户user

YDB0742012

包括终端用户、个人、订购用户、系统、设备、终端(例如,传真、PC)、功能实体、进程、应用、提供方或协作网络。

信任trust

衡量信赖某人或某物的个性、能力、实力、或真实性的一种尺度,缩略语

下列缩略语适用于本文件。

Authentication and Key AgreementApplication Service ProviderAuthentication Vector下载标准就来标准下载网

Bootstrapping Server FunctionCiphering Key

Generic Bootstapping ArchitectureHome Subsciber System

Identity Management

Identity Provider

Identity Service Provider

Integrity Key

IPMultimediaPrivateuserIdentityIPMultimediaPublicUserIdentityIP Multimedia Subsystem

International

Identity

Mobile

Subscriber

Internet Protocol TelevisionIMS Subscriber Identiy ModuleLightweightDirectoryAccessProtocol认证与密钥协议

应用服务提供商

认证失量

通用配置功能

加密密钥

通用配置体系架构

家乡签约用户系统

身份管理

身份提供方

身份服务提供方

整型密钥

IP多媒体私有用户身份

IP多媒体公共用户身份

IP多媒体子系统

国际移动签约用户身份

互联网协议电视

IMS签约用户身份模块

轻量级目录接入协议

HTiKAoNiKAca

YDB0742012

NetworkApplicationFunction

Next Generation Networks

网络应用功能

下一代网络

OrganizationfortheAdvancementof结构化信息标准促进组织

Structured Information StandardsOne TimePassword

PersonallyIdentifiableInformation(PI)

Public Key Infrastructure

Security Assertion Markup LanguageSessionInitiation Protocol

Subscriber Locator Function

Simple Object Access ProtocolStructured Query Language

Single Sign-On

User Equipment

Universal Integrated Circuit Card一次性密码

个人可识别信息

公共密钥基础设施

安全断言标记语言

会话初始化协议

签约用户定位功能

简单对象接入协议

结构化查询语言

单点登录

用户设备

通用集成电路卡

UniversalMobileTelecommunication通用移动电信系统System

Web Services Securtiy

eXtensible Markup Language

4支持IdM功能的机制与规程

4.1生命周期管理

Web服务安全

可扩展标记语言

根据ITU-TY.2720(2009)规定,NGN身份管理功能架构提供身份生命周期管理信息。4.2认证和认证保证

本节描述了适用于身份以及身份信息的认证和保证机制。IdSP支持基于“Web服务安全断言标记语言”属性、基于证书认证或基于密码认证(包括一次性密码(OTP))等认证方法,一般会根据对应的保证等级需求选择相应的认证方法。IdSP可以通过请求保证等级信息选择满足业务提供商保证等级需求的认证方法。4.2.1基于Web安全SAML属性的认证方法4.2.1.1SAML断言

YD/T2094.2(2010)规定了在身份管理过程中用于交换安全信息的断言格式。在IdM功能执行过程中,在认证、属性分发、授权等过程中使用SAML语言。SAML断言有三种类型声明:认证声明:传递断言主体在特定时间通过特定方式进行认证的信息。属性声明:传递断言主体与列出的属性相关联的信息。一授权决策声明:传递授权或拒绝断言主体访问特定资源的信息。6

iiiKAoNhikAca

YDB0742012

SAML断言的内容可概括为:在条件C有效的前提下,发布方R在t时间发布关于主体S的断言A。使用SAML断言在简单对象访问协议(SOAP)消息中传递认证、属性和授权信息是SAML一个重要的应用。当SOAP消息在被未经保护的环境下进行传送,强烈推荐使用XML签名核实消息体中SOAP消息与断言声明之间的关系。OASISSAMLToken(2006)描述了下列内容:使用SOAP消息传递和参考SAML断言(通常指SAML令牌);使用XML签名将一个SAML主体和断言声明与SOAP消息进行绑定。SAML令牌与本技术报告规定的SOAP消息的典型用法见图1。接收方

WSS签名的

SOAP信息

核实签名

属性信息

接入控制

图1建立和处理带有SAML令牌的SOAP消息的典型步骤如图1所示,签名SOAP消息包含带有属性声明的SAML断言。根据声明中的信息,接收方决定是否允许访问所请求的资源,流程如下:a)证实实体获得一个带有属性声明的SAML断言,根据OASISSAMLToken(2006)规范中的规定构建SOAP消息。

证实实体向接收方发送SOAP消息。接收方核查数字签名。

SAML声明中的信息用于访问控制。d)

4.2.1.2SAML令牌(tokens)的主体确认方法4.2.1.2.1概述

OASISSAMLToken(2006)规定了如何在SOAP消息中使用SAML断言,定义了两种必须的主体确认方法:

-Holer-of-key方式:

发送方凭证。

SOAP消息中的主要XML元素根据OASISWSSSOAP(2004)构建,见图2。YDB074—2012

SOAP字头

SAML断言 smal2Assertionx

sds.Signature

SOAP正文

图2带有SAML断言的SOAP消息结构SAML断言包含在

safAsseruoi

sam12-Subjecty

Asaml2Naneld

sam12:SubjectConfination>

samlz.SubjectConfitationDataAds.Keynfas

dlsKeyValue

dsSi gnatures

图3密钥持有方主体确认方法使用的SAML断言结构YDB0742012

SOAP消息接收方使用证明实体提供的信息(在

证明实体从一个或多个主管机构获得一个或多个断言或有关断言的参考,并将其纳入SOAP消息中,之后计算SAML断言摘要和SOAP消息正文的签名。签名包含在wWS安全报文头的

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

标准图片预览:

- 热门标准

- YD通讯标准

- YD/T1684-2007 数字蜂窝移动通信网点对点短消息业务计费技术要求和检测方法

- YDC029-2003 电信设备和系统的高低频电磁兼容性改善技术要求

- YD/T1108-2001 CDMA 数字蜂窝移动通信网无线同步双模(GPS/GLONASS)接收机性能要求及与基站间接口技术规范

- YD/T1344-2005 IPv6 地址结构协议 —— IPv6 无状态地址自动配置

- YD/T2068.3-2010 2GHz TD-SCDMA 数字蜂窝移动通信网多媒体广播系统(TD-MBMS)网络管理技术要求(第一阶段) 第3部分:基于 CORBA 技术的网络资源模型设计

- YD/T206.4-1997 架空通信线路铁件交叉支架

- YD/T1319-2004 通信电缆 —— 无线通信用 50Ω 泡沫聚乙烯绝缘编织外导体射频同轴电缆

- YD/T1875-2009 800MHz/2GHz cdma2000 数字蜂窝移动通信网设备测试方法传统终端域(LMSD)移动交换子系统

- YD/T1763.3-2008 TD-SCDMA/WCDMA 数字蜂窝移动通信网通用用户识别模块(USIM)与终端间 Cu 接口测试方法 第3部分:通用用户识别模块应用工具箱(USAT)特性

- YD/T5174-2008 2GHz TD-SCDMA 数字蜂窝移动通信网工程验收暂行规定

- YD/T1049-2000 800MHz CDMA 数字蜂窝移动通信网设备总测试规范:交换子系统部分

- YD/T1456.2-2006 900/1800MHz TDMA 数字蜂窝移动通信网业务交换点(SSP)设备测试方法(CAMEL3) 第2部分分组域(PS)

- YD/T1688.3-2011 xPON 光收发合一模块技术条件 第3部分:用于 GPON 光线路终端/光网络单元(OLT/ONU)的光收发合一模块

- YD/T1374.7-2007 2GHz TD-SCDMA/WCDMA 数字蜂窝移动通信网 lu 接口技术要求(第二阶段) 第7部分:服务区广播协议(SABP)

- YD/T1027-1999 800MHz CDMA数字蜂窝移动通信网接口测试规范:移动交换中心与基站子系统间接口

- 行业新闻

网站备案号:湘ICP备2025141790号-2