- 您的位置:

- 标准下载网 >>

- 标准分类 >>

- 公共安全行业标准(GA) >>

- GA/T 1397-2017 信息安全技术远程接 入控制产品安全技术要求

标准号:

GA/T 1397-2017

标准名称:

信息安全技术远程接 入控制产品安全技术要求

标准类别:

公共安全行业标准(GA)

标准状态:

现行出版语种:

简体中文下载格式:

.zip .pdf下载大小:

3.77 MB

点击下载

标准简介:

GA/T 1397-2017.Information security technology-Security technical requirements for remote access control products.

1范围

GA/T 1397规定了远程接人控制产品的安全功能要求.安全保障要求和等级划分要求。

GA/T 1397适用于远程接人控制产品的设计、开发及测试。

2规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件.

GB/T 18336.3-2015信息技术安全技术信息技术安全评估准则 第 3部分:安全保障组件

GB/T 25069-2010 信息安全技术术语

3术语和定义

GB/T 18336.3-2015 和GB/T 25069- -2010 界定的术语和定义适用于本文件.

4远程接入控制产 品描述

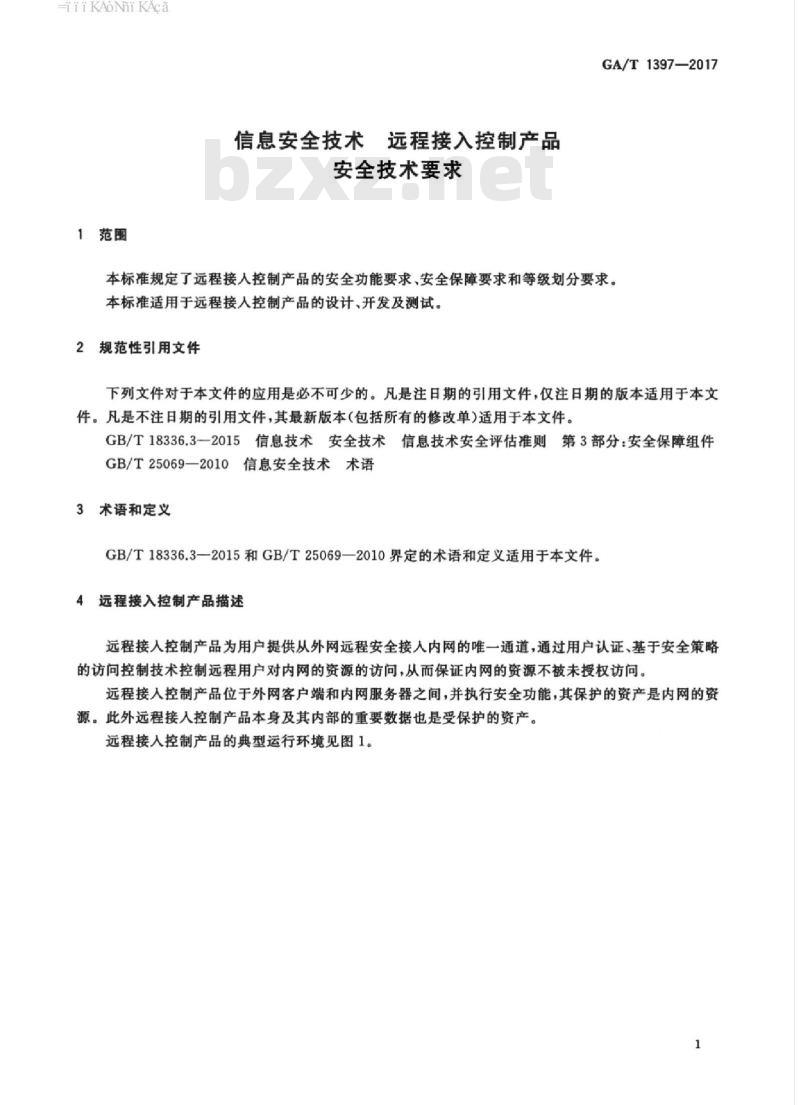

远程接人控制产品为用户提供从外网远程安全接入内网的唯- - 通道,通过用户认证.基于安全策略的访向控制技术控制远程用户对内网的资源的访问,从而保证内网的资源不被未授权访问。

远程接入控制产品位于外网客户端和内网服务器之间,并执行安全功能,其保护的资产是内网的资

源。此外远程接人控制产品本身及其内部的重要数据也是受保护的资产。远程接人控制产品的典型运行环境见图1.

5总体说明

5.1 安全技术要求分类

远程接人控制产品安全技术要求分为安全功能要求和安全保障要求两类。其中,安全功能要求对远程接人控制产品应具备的安全功能提出具体要求,包括远程接人控制所覆盖的资源、资源管理、远程接人控制策略、访问控制、远程接人限制能力、远程接人控制策略不可旁路、用户认证管理、远程通信保密性、双机热备、安全管理和审计功能;安全保障要求针对远程接人控制产品的开发和使用文档的内容提出具体的要求,例如开发、指导性文档、生命周期支持、测试脆弱性评定等。

部分标准内容:

中华人民共和国公共安全行业标准GA/T1397—2017

信息安全技术

远程接入控制产品

安全技术要求

Information security technology-Security technical requirements forremote access control products2017-04-19发布

中华人民共和国公安部

2017-04-19实施

GA/T1397—2017

规范性引用文件

术语和定义

远程接人控制产品描述

总体说明

.·.心

5.1安全技术要求分类

5.2安全等级

6安全功能要求

远程接人控制所覆盖的资源

资源管理

远程接人控制策略

策略分发

访问控制

远程接人控制策略不可旁路

用户认证管理

远程安全传输

双机热备

安全管理

审计功能

7安全保障要求

7.1开发

7.2指导性文档

7.3生命周期支持

7.4测试

7.5脆弱性评定

8等级划分要求

8.1概述

8.2安全功能要求等级划分

8.3安全保障要求等级划分

#####ee#####电

......o.o.

话电电电此内容来自标准下载网

本标准按照GB/T1.1一2009给出的规则起草。本标准由公安部网络安全保卫局提出。本标准由公安部信息系统安全标准化技术委员会归口。GA/T1397—2017

本标准起草单位:公安部计算机信息系统安全产品质量监督检验中心、公安部第三研究所。本标准主要起草人:宋好好、俞优、李毅、邹春明、张笑笑、赵婷。I

HiiKAoNiKAca

1范围

信息安全技术远程接入控制产品安全技术要求

GA/T1397-2017

本标准规定了远程接人控制产品的安全功能要求、安全保障要求和等级划分要求。本标准适用于远程接人控制产品的设计、开发及测试。2

规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。GB/T18336.3一2015信息技术安全技术信息技术安全评估准则第3部分:安全保障组件GB/T25069—2010信息安全技术术语3术语和定义

GB/T18336.3—2015和GB/T25069—2010界定的术语和定义适用于本文件。4远程接入控制产品描述

远程接人控制产品为用户提供从外网远程安全接人内网的唯一通道,通过用户认证、基于安全策略的访问控制技术控制远程用户对内网的资源的访问,从而保证内网的资源不被未授权访问。远程接人控制产品位于外网客户端和内网服务器之间,并执行安全功能,其保护的资产是内网的资源。此外远程接人控制产品本身及其内部的重要数据也是受保护的资产。远程接人控制产品的典型运行环境见图1。1

HTiKAoiKAca

GA/T1397—2017

5总体说明

主机1

主机2

访问间客户端

5.1安全技术要求分类

远程接入控制产品

FTP服务器

Web服务器

文件服务器

目标服务端

图1远程接入控制产品的典型运行环境远程接人控制产品安全技术要求分为安全功能要求和安全保障要求两类。其中,安全功能要求是对远程接入控制产品应具备的安全功能提出具体要求,包括远程接人控制所覆盖的资源资源管理、远程接人控制策略、访问控制、远程接人限制能力、远程接人控制策略不可旁路、用户认证管理、远程通信保密性、双机热备、安全管理和审计功能;安全保障要求针对远程接人控制产品的开发和使用文档的内容提出具体的要求,例如开发、指导性文档、生命周期支持、测试、脆弱性评定等。5.2安全等级

按照远程接入控制产品安全功能要求强度及GB/T18336.3一2015,对远程接人控制产品安全等级进行划分。安全等级分为基本级和增强级,安全功能强弱和安全保障要求高低是等级划分的具体依据,安全等级突出安全特性。

6安全功能要求

6.1远程接入控制所覆盖的资源

产品应提供针对以下至少一种资源的远程接人控制能力:a)文件和文件夹中的数据内容:b)应用服务的内容,例如WEB服务的内容、FTP服务的内容、应用程序;c)主机。

6.2资源管理

产品应具备对用户远程接人的资源进行授权管理的能力,可以进行增加、修改、删除授权资源等操作。

HiiKAoNiKAca

6.3远程接入控制策略

产品应提供以下远程接人限制能力:a)远程接人用户限制:只有授权用户能够对资源进行远程接人:GA/T1397—2017

b)远程接人内容限制:授权用户对资源进行远程接人的内容不能超出预定义的范围;C)远程接人时间限制:授权用户对资源进行远程接人的时间不能超出预定义的范围:d)远程接人地址限制:授权用户通过网络对资源进行远程接入时,该用户所在地址不能超出预定义的范围:

e)远程接人动作限制:授权用户对资源进行远程接人的动作不能超出预定义的范围(如对文件、文件夹进行读、写等操作,对应用程序或主机进行执行操作,对应用服务进行使用操作)。6.4策略分发

6.4.1基于用户的远程接入控制策略分发产品应能够针对不同用户制定不同的资源远程接入控制能力。6.4.2基于用户角色的远程接入控制策略分发产品应能够针对不同用户角色制定不同的资源远程接人控制能力。6.5访问控制

产品应能够按照远程接人控制策略控制用户对资源的访问。6.6远程接入控制策略不可旁路

产品应确保用户对资源的远程接人都要受到远程接人控制策略的制约。6.7用户认证管理

6.7.1用户管理

产品应提供以下用户管理能力:a)创建、修改和删除用户;

b)创建、修改和删除用户角色,以及修改用户所属的用户角色。6.7.2用户鉴别信息

用户应采用以下鉴别方式:

a)口令,证书或基于生物特征等的鉴别信息中的一种;b)口令、证书或基于生物特征等的鉴别信息中两种鉴别形式的组合。6.7.3用户身份鉴别

当用户请求访问主机资源时,产品应鉴别用户身份。若采用口令鉴别机制,应不明文显示口令,并在存储时加密保护。

6.7.4最少反馈

对用户身份进行鉴别时,产品应仅将最少的反馈(如鉴别的成功或失败)提供给被鉴别的用户。3

Hii KAoNi KAca

GA/T1397-—2017

6.7.5鉴别失败处理

产品应能为用户身份鉴别设定一个授权管理员可修改的鉴别尝试次数阅值,当用户的鉴别不成功次数超过顾值,产品应能阻止用户进一步的鉴别请求。6.7.6超时锁定

产品应具有访问超时锁定功能。在设定的时间段内授权用户没有对主机资源进行任何操作的情况下终止会话,需要再次进行身份鉴别才能够重新操作。最大超时时间仅由授权管理员设定。6.8远程安全传输

在授权用户身份鉴别和访问资源的过程中,应对远程接人会话进行保护,防止被非授权获取。6.9双机热备

产品应具备双机热备功能,当主远程接人控制产品出现断电或其他故障时,备远程接人控制产品应及时发现并接管进行工作。

6.10安全管理

6.10.1管理员属性初始化

产品应提供管理员属性的初始化能力。6.10.2管理员唯一性标识

产品应为管理员提供唯一的身份标识,同时将管理员的身份标识与该管理员的所有可审计事件相关联。

6.10.3管理员属性修改

产品应提供管理员的属性(至少包括管理员口令)的修改能力。6.10.4管理员身份鉴别

产品应在执行任何与安全功能相关的操作之前鉴别任何声称要履行管理员职责的管理员身份6.10.5管理员身份鉴别失败处理当对管理员鉴别失败的次数达到指定阅值后,产品应阻止管理员进一步的鉴别请求。6.10.6配置管理能力

产品应提供管理员配置和管理产品安全功能的能力,至少包括:a)增加、删除和修改远程接人控制相关策略:b)查阅当前远程接入控制策略配置;c)查阅和管理审计日志。

6.10.7管理角色

产品应能对管理员角色进行区分:a)具有至少两种不同权限的管理员角色:4

HiiKAoNiKAca

b)根据不同的功能模块,自定义各种不同权限角色,并可对管理员分配角色。6.11审计功能

6.11.1审计数据生成

产品应能对下列事件生成审计记录:a)管理员鉴别成功和失败;

b)用户身份鉴别成功和失败事件;c

管理员鉴别尝试不成功的次数超出了设定的限制导致会话连接终止;d)用户身份鉴别尝试不成功的次数超出了设定的限制导致会话连接终止:GA/T1397—2017

管理员的重要操作,如新建、修改和删除远程接人控制策略:增加、删除管理员,用户管理,备份e

日志等:

f)对资源访问的所有请求,包括成功和失败。应在每一个审计记录中记录事件发生的日期和时间、事件主体身份,事件描述,成功或失败的标志。6.11.2审计日志存储

产品应提供以下功能对审计日志进行存储:a)

存储在掉电非易失性存储介质中:b)当存储空间达到阈值时,应能通知授权管理员。3审计日志管理

产品应提供以下功能对审计日志进行管理:只充许授权管理员访间审计日志;a)

按日期、时间、用户标识、资源标识等条件对审计日志进行组合查询;b)

c)对审计日志进行备份及备份后清空。7安全保障要求

7.1开发

7.1.1安全架构

开发者应提供产品安全功能的安全架构描述,安全架构描述应满足以下要求:a)与产品设计文档中对安全功能实施抽象描述的级别一致;描述与安全功能要求一致的产品安全功能的安全域;b)

描述产品安全功能初始化过程为何是安全的d)证实产品安全功能能够防止被破坏;证实产品安全功能能够防止安全特性被旁路。e)

7.1.2功能规范

开发者应提供完备的功能规范说明,功能规范说明应满足以下要求:a)完全描述产品的安全功能;

描述所有安全功能接口的目的与使用方法:b)

标识和描述每个安全功能接口相关的所有参数:e

描述安全功能接口相关的安全功能实施行为;d)

GA/T1397—2017

e)描述由安全功能实施行为处理而引起的直接错误消息;f)证实安全功能要求到安全功能接口的追溯;g)描述安全功能实施过程中,与安全功能接口相关的所有行为:h)描述可能由安全功能接口的调用而引起的所有直接错误消息7.1.3实现表示

开发者应提供全部安全功能的实现表示,实现表示应满足以下要求:a)提供产品设计描述与实现表示实例之间的映射,并证明其一致性b)按详细级别定义产品安全功能,详细程度达到无需进一步设计就能生成安全功能的程度;c)以开发人员使用的形式提供。7.1.4产品设计

开发者应提供产品设计文档,产品设计文档应满足以下要求:a)根据子系统描述产品结构;

b)标识和描述产品安全功能的所有子系统;c)描述安全功能所有子系统间的相互作用:d)提供的映射关系能够证实设计中描述的所有行为能够映射到调用它的安全功能接口;e)根据模块描述安全功能;

提供安全功能子系统到模块间的映射关系;g)描述所有安全功能实现模块,包括其目的及与其他模块间的相互作用:h)

描还所有实现模块的安全功能要求相关接口,其他接口的返回值,与其他模块间的相互作用及调用的接口:

i)描述所有安全功能的支撑或相关模块,包括其目的及与其他模块间的相互作用。7.2指导性文档

7.2.1操作用户指南

开发者应提供明确和合理的操作用户指南,操作用户指南与为评估而提供的其他所有文档保持一致,对每一种用户角色的描述应满足以下要求:a)描述在安全处理环境中被控制的用户可访问的功能和特权,包含适当的警示信息:b)描述如何以安全的方式使用产品提供的可用接口;描述可用功能和接口,尤其是受用户控制的所有安全参数,适当时指明安全值:明确说明与需要执行的用户可访问功能有关的每一种安全相关事件,包括改变安全功能所控d)

制实体的安全特性;

标识产品运行的所有可能状态(包括操作导致的失败或者操作性错误),以及它们与维持安全运行之间的因果关系和联系:

f)充分实现安全目的所必须执行的安全策略。7.2.2准备程序

开发者应提供产品及其准备程序,准备程序描述应满足以下要求a)描述与开发者交付程序相一致的安全接收所交付产品必需的所有步骤:b)描述安全安装产品及其运行环境必需的所有步骤。6

7.3生命周期支持

7.3.1配置管理能力

开发者的配置管理能力应满足以下要求:a)为产品的不同版本提供唯一的标识。b)使用配置管理系统对组成产品的所有配置项进行维护,并唯一标识配置项。c

提供配置管理文档,配置管理文档描述用于唯一标识配置项的方法。GA/T1397—2017

配置管理系统提供一种自动方式来支持产品的生成,通过该方式确保只能对产品的实现表示d)

进行已授权的改变。

配置管理文档包括一个配置管理计划,配置管理计划描述如何使用配置管理系统开发产品。实施的配置管理与配置管理计划相一致。f)配置管理计划描述用来接受修改过的或新建的作为产品组成部分的配置项的程序。7.3.2配置管理范围

开发者应提供产品配置项列表,并说明配置项的开发者。配置项列表应包含以下内容:a)产品、安全保障要求的评估证据和产品的组成部分;b)实现表示、安全缺陷报告及其解决状态。7.3.3交付程序

开发者应使用一定的交付程序交付产品,并将交付过程文档化。在给用户方交付产品的各版本时,交付文档应描述为维护安全所必需的所有程序。7.3.4开发安全

开发者应提供开发安全文档。开发安全文档应描述在产品的开发环境中,为保护产品设计和实现的保密性和完整性所必需的所有物理的、程序的、人员的和其他方面的安全措施。7.3.5生命周期定义

开发者应建立一个生命周期模型对产品的开发和维护进行的必要控制,并提供生命周期定义文档描述用于开发和维护产品的模型。7.3.6工具和技术

开发者应明确定义用于开发产品的工具,并提供开发工具文档无歧义地定义实现中每个语句的含义和所有依赖于实现的选项的含义。7.4测试

7.4.1测试覆盖

开发者应提供测试覆盖文档,测试覆盖描述应满足以下要求:a)表明测试文档中所标识的测试与功能规范中所描述的产品的安全功能间的对应性:b)表明上述对应性是完备的,并证实功能规范中的所有安全功能接口都进行了测试。7.4.2测试深度

开发者应提供测试深度的分析。测试深度分析描述应满足以下要求:7

GA/T1397—2017

a)证实测试文档中的测试与产品设计中的安全功能子系统和实现模块之间的一致性;b)证实产品设计中的所有安全功能子系统、实现模块都已经进行过测试。7.4.3功能测试

开发者应测试产品安全功能,将结果文档化并提供测试文档。测试文档应包括以下内容:a)测试计划,标识要执行的测试,并描述执行每个测试的方案,这些方案包括对于其他测试结果的任何顺序依赖性;

)预期的测试结果,表明测试成功后的预期输出:b)

实际测试结果和预期的测试结果相一致。7.4.4

独立测试

开发者应提供一组与其自测安全功能时使用的同等资源,以用于安全功能的抽样测试。7.5

脆弱性评定

基于已标识的潜在脆弱性,产品能够抵抗以下攻击行为:a)具有基本攻击潜力的攻击者的攻击;b)具有增强型基本攻击潜力的攻击者的攻击。8等级划分要求

8.1概述

依据远程接人控制产品的开发、生产现状及实际应用情况,将安全功能要求和安全保障要求划分成两个等级。

2安全功能要求等级划分

远程接人控制产品的安全功能要求等级划分如表1所示。表1远程接入控制产品安全功能要求等级划分安全功能要求

远程接人控制所覆盖的资源

资源管理

远程接人控制策略

策略分发

用户认

证管理

基于用户的远程接人控制策略

基于用户角色的远程接人控制策略访间控制

远程接人控制策略不可旁路

用户管理

用户鉴别信息

用户身份鉴别

最少反馈

基本级

6.3a)、6.3b)

增强级

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

标准图片预览:

- 热门标准

- GA公共安全标准

- GA/T1074-2013 生物样品中Y-羟基丁酸的气相色谱-质谱和液相色谱-串联质谱检验方法

- GA/T492-2004 城市警用地理信息图形符号

- GA86-2009 简易式灭火器

- GA/T1330-2016 法庭科学吸毒人员尿液中四氢大麻酚和四氢大麻酸气相色谱-质谱检验方法

- GA/T1300-2016 社会消防安全培训机构设置与评审

- GA214.14-2004 常住人口管理信息规范第14部分:居民身份证制作信息数据交换格式

- GA/T704.7-2007 出入境管理信息代码 第7部分:境外人员入境事由代码

- GA/T1529-2018 信息安全技术安全型硬拷贝产品安全技术要求

- GA/T1591-2019 警务智能语音服务平台接口规范

- GA301.2-2001 看守所在押人员信息管理数据交换格式 第2部分:看守所信息数据交换格式

- GA1151-2014 火灾报警系统无线通信功能通用要求

- GA/T16.103-2015 道路交通管理信息代码第103部分:道路交通事故受案编号编码规则

- GA39.2-92泵 消防车通用技术条件

- GA301.3-2001 看守所在押人员信息管理数据交换格式 第3部分:监管业务指导部门信息数据交换格式

- GA/T1285-2015 安防指/掌纹识别应用图像数据交换格式

- 行业新闻

网站备案号:湘ICP备2023016450号-1